Un nuovo approccio per una vecchia tecnica. I malware privi di file fanno leva sulle vulnerabilità per avviare comandi malevoli o lanciare script direttamente dalla memoria utilizzando strumenti di sistema legittimi come Windows PowerShell. Negli ultimi anni, Microsoft ha cercato di rendere PowerShell lo strumento di gestione preferito. Quasi tutti i nuovi prodotti server Microsoft richiedono PowerShell e ci sono molte attività di gestione che non possono essere eseguite senza scavare nella riga di comando. Code Red e SQL Slammer sono stati pionieri dei malware “fileless”, il cui utilizzo risale all’inizio del 2000. Un approccio che chiaramente sta nuovamente prendendo piede.

Per proteggersi dalle minacce è utile informarsi sui rischi che si corrono e possedere nozioni di base sulle misure d'adottare.

Visualizzazione post con etichetta Script malicious. Mostra tutti i post

Visualizzazione post con etichetta Script malicious. Mostra tutti i post

G DATA, malware senza file colpiscono computer: Rozena è fileless

Un nuovo approccio per una vecchia tecnica. I malware privi di file fanno leva sulle vulnerabilità per avviare comandi malevoli o lanciare script direttamente dalla memoria utilizzando strumenti di sistema legittimi come Windows PowerShell. Negli ultimi anni, Microsoft ha cercato di rendere PowerShell lo strumento di gestione preferito. Quasi tutti i nuovi prodotti server Microsoft richiedono PowerShell e ci sono molte attività di gestione che non possono essere eseguite senza scavare nella riga di comando. Code Red e SQL Slammer sono stati pionieri dei malware “fileless”, il cui utilizzo risale all’inizio del 2000. Un approccio che chiaramente sta nuovamente prendendo piede.

Etichette:

Cybersecurity,

Email spam,

G Data,

Keylogger,

Malware,

Malware Fileless,

Microsoft,

Microsoft Word,

Ponemon Institute,

Script malicious,

Trojan,

Virus,

Windows,

Windows Registry

IT security, report McAfee Labs: sanità e Facebook in mirino crimine

Il rapporto di McAfee, società indipendente di sicurezza IT, vede nel settore Healthcare il maggior numero di cyber attacchi nel 2016 e 2017. Faceliker manipola gli account Facebook per promuovere notizie, siti web e pubblicità. McAfee Inc. ha pubblicato il report McAfee Labs sulle minacce: settembre 2017, che prende in esame l’aumento del malware basato su script, suggerisce cinque comprovate best practice per il rilevamento delle minacce, fornisce un’analisi dei recenti attacchi di ransomware WannaCry e NotPetya, studia le tipologie di attacchi segnalati nei vari settori e rivela le tendenze di crescita di malware, ransomware, malware mobile e altre minacce nel Q2.

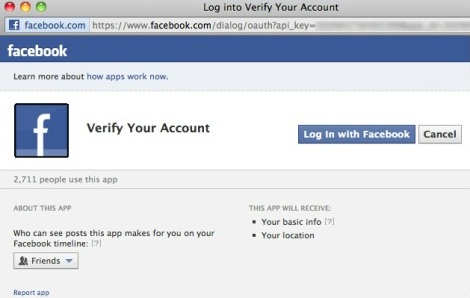

Falsi avvisi e app Facebook su Sopa Act avvisano disattivazione account

Gli esperti di Eset, la società produttrice del noto software antivirus per sistemi Windows e Mac hanno individuato un nuovo scam che ha come target gli utenti di Facebook. La truffa viene veicolata attraverso false e-mail di notifica, come per il sistema adottato qualche giorno fa dai truffatori e che ha come oggetto false richieste d'amicizia, ma in questo caso si richiede la verifica dell'account Faceboook. Secondo lo scam, infatti, tutti i profili dovranno essere verificati per evitare la disattivazione in relazione alla Stop Online Piracy Act (Sopa Act), la proposta di legge presentata dal deputato repubblicano Lamar S. Smith, che permetterebbe ai titolari di copyright statunitensi di agire direttamente per impedire la diffusione di contenuti protetti.

In verità, come spiega Cameron Camp, ricercatore di Eset, non ha molto senso la truffa in quanto non si capisce il collegamento tra la proposta di legge e la verifica degli account. Si noti inoltre che l'add-on NoScript di Firefox attivato sul sistema dal ricercatore ha catturato 13 diversi script che cercano di essere eseguiti quando la pagina Web viene caricata.

A quanto pare però vengono utilizzati anche altri metodi per diffondere lo scam, come ad esempio un'applicazione individuata dagli esperti di Sophos. Nella pagina truffa esterna che ripropone la grafica di Facebook si legge: "Warning : Announcement from Facebook Verification Team: All Profiles must be verified before 15th June 2012 to avoid Scams under SOPA and PIPA Act. The unverified accounts will be terminated. Verify your Account by steps below". Se si fa clic sul link "Verify My Account Now" si aprirà la pagina di dialogo dell'applicazione scam.

Quindi, se siete aduti nella trappola, rimuovete i messaggi dalla vostra timeline, revocate i diritti di pubblicazione dell'applicazione collegandovi alla pagine delle App su Facebook http://www.facebook.com/settings/?tab=applications e possibilmente segnalatela come spam.

"Si dovrebbe sempre essere molto attenti, ovviamente, prima di permettere alle applicazioni di leggere e scrivere sul vsotro profilo Facebook. E questa volta non fa eccezione. Chiaramente le applicazioni rogue come questa potrebbero essere utilizzate per scavare le informazioni personali o diffondere spam e truffe attraverso la rete sociale", commenta Graham Cluley senior Tecnlogy di Sophos. Sembra che attingendo al grande bacino di oltre 900 milioni di utenti Facebook sia la strategia preferita tra gli spammer e queste truffe non fanno eccezione. Il problema è che l'utente medio in realtà non ha un chiaro senso delle truffe su Facebook e a tal proposito il social network ha creato una nuova pagina per educare gli utenti ad individuare e proteggersi dalle truffe su Facebook.

Da Facebook ancora un falso sito di YouTube scarica trojan su Pc

Molti utenti stanno segnalando nuovamente in queste ore il diffondersi sulle proprie bacheche di un post alquanto curioso. Il testo del messaggio che si potrebbe ricevere informa l'utente di un presunto tag a video e recita precisamente: "www,facebook,com/202161889881192 <--- ma sei te in sto video ??? (metti dei punti al posto delle virgole ♥)". Come visto in un caso precedente, il messaggio apparentemente sembra inviato da un amico, e anche in questo caso vi è un tipo di approccio nuovo alla truffa. Infatti, per renderla più credibile e soprattutto bypassare il sistema antispam del social network, nel messaggio si invita a sostituire le virgole con i punti. In questo modo non viene riconosciuto da Facebook come indirizzo Web ma semplicemente come un messaggio di testo.

Se effettuiamo l'operazione indicata nel post veniamo rimandati ad una delle pagine delle applicazioni truffa su Facebook

Cliccando su uno dei link presenti sulle pagine veniamo rimandati ad un sito esterno al social network e che ripropone la grafica di YouTube, dove ci viene chiesto di aggiornare Adobe Flash Player per poter visualizzare il presunto video

L'hosting sul quale risiedeva il vecchio dominio è ancora attivo ma ne è stato creato uno nuovo, come possiamo vedere dallo screen sottostante

Verrà dunque eseguito il download di un trojan downloader delle dimensioni di circa 339 Kb, che ovviamente è un falso aggiornamento del lettore Adobe Flash

Se avviamo il Trojan.AutoIT.Gen verrà modificata la chiave di registro:

HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run|upme

Dati: C:\log\upme.exe

Autoit.gen è un Trojan che, anche se apparentemente innocuo, può effettivamente compiere attacchi e intrusioni del tipo screenlogging, rubare dati personali, ecc.

Verrà dunque avviato lo script malevolo che lavorerà in background. In tal modo accederà alla lista amici del profilo Facebook caduto nella truffa ed agirà a nome e per conto dell'utente loggato. Lo script invierà il messaggio post sulle bacheche di tutti gli amici. Il consiglio è di prestare sempre attenzione ai messaggi che ricevete in chat ed in bacheca. L'ultimo aggiornamento di Flash Player è stato rilasciato tre settimane fà e dunque consigliamo di scaricare eventuali update solo dal sito ufficiale di Adobe. Per coloro che sono caduti nella truffa invitiamo ad effettuate una scansione antimalware completa per rimuovere l'applicazione dannosa. Inoltre è consigliabile cambiar password al proprio account Facebook. Informate ovviamente i vostri amici del problema ad esempio taggandoli in un post.

Virus su PC e furto password Facebook attraverso test intelligenza

Ancora pericolosi virus su PC veicolati attraverso Facebook. Appena lo scorso fine settimana avevamo visto questa truffa che scaricava uno script malevolo, attraverso un falso aggiornamento di Flash Player. Protezione Account ha individuato un nuovo attacco di social engineering, che colpisce gli utenti di Facebook e ruba le credenziali di accesso al social network. Si tratta di un test che si diffonde attraverso post sulle bacheche degli utenti e promette, dopo una determinata procedura, di conoscere in quale categoria mentale si rientra.

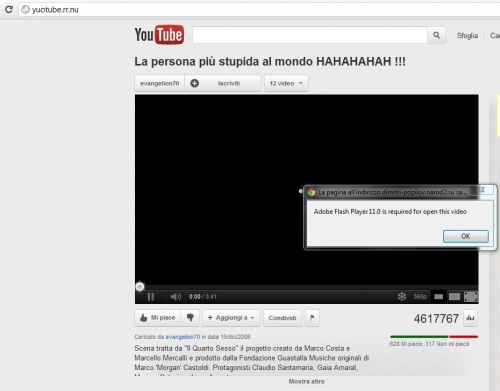

Facebook: falso Adobe Flash da fake YouTube scarica malware PC

Molti utenti stanno segnalando in queste ore il diffondersi sulle proprie bacheche di un post alquanto curioso. Il testo del messaggio che si potrebbe ricevere informa l'utente di un presunto tag a video e recita precisamente: "www,facebook,com/305673299476315 <--- ma sei te in sto video ??? (metti dei punti al posto delle virgole ♥)". Come visto in un caso precedente, il messaggio apparentemente sembra inviato da un amico, anche se in questo caso vi è un nuovo approccio alla truffa. Infatti, per renderla più credibile e soprattutto bypassare il sistema antispam del social network, nel messaggio si invita a sostituire le virgole con i punti. In questo modo non viene riconosciuto da Facebook come indirizzo Web ma semplicemente come un messaggio di testo.

Se effettuiamo l'operazione indicata nel post veniamo rimandati ad una delle pagine delle applicazioni truffa su Facebook

Cliccando su uno dei link presenti sulle pagine veniamo rimandati ad un sito esterno al social network e che ripropone la grafica di YouTube, dove ci viene chiesto di aggiornare Adobe Flash Player per poter visualizzare il presunto video.

Verrà dunque eseguito il download di un trojan downloader delle dimensioni di circa 339 Kb, che ovviamente è un falso aggiornamento del lettore Adobe Flash

Se avviamo il Trojan.AutoIT.Gen verrà modificata la chiave di registro:

HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run|upme

Dati: C:\log\upme.exe

Autoit.gen è un Trojan che, anche se apparentemente innocuo, può effettivamente compiere attacchi e intrusioni del tipo screenlogging, rubare dati personali, ecc.

Verrà dunque avviato lo script malevolo che lavorerà in background. In tal modo accederà alla lista amici del profilo Facebook caduto nella truffa ed agirà a nome e per conto dell'utente loggato. Lo script invierà il messaggio post sulle bacheche di tutti gli amici. Il consiglio è di prestare sempre attenzione ai messaggi che ricevete in chat ed in bacheca. L'ultimo aggiornamento di Flash Player è stato rilasciato la settimana scorsa e dunque consigliamo di scaricare eventuali update solo dal sito ufficiale di Adobe. Per coloro che sono caduti nella truffa invitiamo ad effettuate una scansione antimalware completa per rimuovere l'applicazione dannosa. Inoltre è consigliabile cambiar password al proprio account Facebook. Informate ovviamente i vostri amici del problema ad esempio taggandoli in un post.

Link spam su Facebook inviati da amici, come proteggere l'account

"Ciao, come stai? ma dimmi sei proprio tu in questo video?": era uno dei messaggi che nelle ultime ore è dilagato su Facebook, associato al nome del profilo che lo inviava. La trappola era costruita con furbizia: in alcuni casi erano leggibili dei commenti ulteriori del tipo: "Questa ragazza doveva essere pazza per averlo fatto". Ma la curiosità, come spesso accade, spingeva verso un trappola gli utenti del social network che cliccavano su una finta anteprima di YouTube, e con la scusa che bisognava procedere ad un "controllo di sicurezza", l'utente veniva invitato a premere alcuni tasti in sequenza che nascondevano istruzioni automatizzate.

Adesso il sistema antispam automatico di Facebook, sembra abbia rimosso tutte le false miniature dalle bacheche dei profili ed inoltre il server su cui risiedeva la truffa appare disattivato. In ogni caso è bene conoscere come difendersi da queste tipologie di truffe che Protezione Account ha battezzato col termine "Javasticking", in modo da prevenire ulteriori scam. Come leggiamo presso il Centro Assistenza di Facebook, nella sezione dedicata alla protezione dell'account: "Uno scam contenente uno script dannoso ti chiede di copiare e incollare del testo nella barra degli indirizzi del browser per visualizzare un contenuto interessante o sorprendente (es.: chi ha visualizzato il tuo profilo)".

Nel tempo di attesa che segue la digitazione (dopo aver copi/incollato il codice javascript attraverso la combinazione dei tasti CTRL + V), il profilo compie una serie di azioni come se fosse l'utente ad effettuarle. Questo "codice" è in realtà uno script dannoso. Invece di mostrare ciò che viene pubblicizzato, il vostro account viene utilizzato ad esempio per creare eventi, autopubblicando lo stesso post nella propria bacheca e in quelle degli amici o inviando spam ai vostri amici attraverso messaggi di posta o in chat. Gli autori di spam spesso pubblicizzano contenuti sorprendenti per attirare gli utenti nelle loro trappole. I consigli sono quelli di non cliccare mai su link sospetti anche se vi vengono inviati dagli amici. Non copiare e incollare del testo nella barra degli indirizzi del vostro browser Internet se non siete sicuri del contenuto effettivo.

Cosa potete fare per proteggere il vostro account?

- Pensateci bene prima di cliccare su un link.

- Non cliccare mai su link sospetti, anche se provengono da un amico o da un'azienda che conoscete. Ciò include i link inviati su Facebook (es.: in una chat o post in bacheca) e i link inviati via e-mail.

- Se uno dei vostri amici clicca inavvertitamente su un link contenente spam, tale link potrebbe essere inviato a tutti i suoi amici di Facebook.

- Ricordate di non reinserire mai la vostra password di Facebook né di scaricare alcunché (es.: un file ".exe") se non siete sicuri di cosa si tratti. Maggiori informazioni su come riconoscere link sospetti e e-mail sospette.

- Se non siete sicuri dell'indirizzo che ricevete, non incollarlo nella barra dell'indirizzo del browser Internet. Incollare un testo sconosciuto nella barra dell'indirizzo può comportare la creazione di eventi e pagine dal vostro account o di altre azioni spam.

- Aggiornate il vostro browser di navigazione.

- Accedete su www.facebook.com. Talvolta, gli autori di scam creano una pagina falsa del tutto simile alla pagina di accesso di Facebook nella speranza che voi immettiate qui il vostro indirizzo e-mail e la vostra password.

- Assicuratevi di verificare l'URL della pagina (indirizzo Web) prima di immettere le vostre informazioni di accesso. Se avete dei dubbi, potete sempre digitare "facebook.com" nel vostro browser per tornare al vero sito di Facebook.

- Create una password unica e complessa: Usate combinazioni di almeno sei lettere, numeri e segni di punteggiatura; non utilizzare parole che possono essere trovate nel dizionario. Potete reimpostare la password accedendo alla pagina Impostazioni account dal menu a discesa Account visualizzato nella parte superiore di qualsiasi pagina di Facebook.

- Eseguite un software antivirus per proteggervi da virus e malware. Per maggiori informazioni e per scaricare gratuitamente questo software, visitate questa pagina per Windows e questa per Mac OS.

Per maggiori informazioni su come proteggere il vostro account, visitate la sezione Protezione del Centro assistenza di Facebook.

Il profilo di un vostro amico invia link contenenti spam o crea eventi e pagine spam.

- È possibile che il vostro amico abbia incollato uno script dannoso nella propria barra degli indirizzi. Tali azioni si possono interrompere chiudendo la finestra del browser o uscendo da Facebook. A coloro che inconsapevolmente hanno eseguito la procedura consigliamo in ogni caso, per maggior sicurezza, il cambio della propria password.

- Se il vostro amico non ha incollato alcun testo nel browser, sul suo computer potrebbe essere stato scaricato un software dannoso oppure è possibile che le sue informazioni di accesso siano state oggetto di un'azione di phishing. Dite al tuo amico di visitare la sezione Phishing e malware del Centro assistenza per proteggere il proprio account.

- Non cliccare mai su link sospetti, anche se provengono da un amico o da un'azienda che conoscete. Se avete ricevuto uno strano messaggio in bacheca o un messaggio da un amico che vi chiede di cliccare su un link oppure dal vostro account sono stati inviati dei link ma non siete stati voi a farlo, potete segnalare il link. Per salvaguardare la sicurezza del vostro account e del computer, fate attenzione a non cliccare sul link quando lo evidenziate e lo copiate.

Google Immagini, virus infettano il motore di ricerca immagini Google

Un nuovo allarme per la sicurezza legato a Google Immagini è stato lanciato da alcuni ricercatori. Il servizio fornito da Google per la ricerca di immagini nel web sarebbe finito nel mirino di un gruppo di cybercriminali, i quali avrebbero ideato un sistema in grado di sfruttare i click provenienti dal servizio per reindirizzare ignari visitatori verso apposite pagine. Per diverse settimane, alcuni lettori si sono lamentati che cliccando sui risultati di Google Immagini vengono diretti alle pagine Web che spingono a scaricare rogue anti-virus e scareware, dando vita ad allarmi di sicurezza e avvertenze fuorvianti.

Bin Laden, attacchi malware javascript su Facebook e mail fraudolente

Dopo l'ultima truffa scoperta dai Kaspersky Lab, i cybercriminali continuano sfruttare l'innegabile ritorno mediatico, prodotto dalla notizia, relativa alla morte di Osama Bin Laden. Stavolta sono gli esperti di Trend Micro a segnalare, infatti, un'infezione attraverso chat che sta circolando sul social network. La catena dell'epidemia trova origine in un messaggio di chat proveniente da un amico, nel quale si legge 'Guarda il video dell'uccisione di Osama Bin Laden!', accompagnato da un link.

Il messaggio inizia con il vero nome della vittima, fatto che contribuisce ad aumentarne la credibilità. Il link rimanda a una pagina che può sembrare nota a coloro che solitamente masticano questo genere di notizie, ma si tratta ancora una volta di un inganno. La pagina riporta una serie di istruzioni in base alle quali, per visualizzare il video in questione, l'ignaro utente viene invitato a incollare il 'codice video' direttamente nella barra di indirizzo del browser.

Un tipo di richiesta che può apparire inusuale nel contesto di un post all'interno di un blog, ma se la richiesta proviene da messaggio di chat di un amico, fanno notare da Trend Micro, può succedere di cadere facilmente nel tranello. Il codice che l’utente ignaro incolla nella barra degli indirizzi è un JavaScript che richiama un secondo file JavaScript presente su un sito Web violato. Il codice che gli utenti sono stati invitati a copiare e incollare nella barra dell'indirizzo del loro browser Web in questo attacco ha portato a uno script rilevato come JS_OBFUS.AB, che collega i messaggi che portano alla pagina Facebook indicata sotto. Trend Micro ha anche visto link che conducono a pagine simili che vengono distribuiti attraverso Facebook Chat.

A differenza del precedente esempio, tuttavia, il messaggio di chat campione ha affermato di portare al "video dell'esecuzione". Il codice in questa stessa pagina porta ad uno script maligno già rilevato come JS_FBJACK.C. Questo secondo file passa in rassegna tutti i contatti dell’utente inviando loro messaggi di chat, creando un evento al quale tutti gli amici vengono invitati e continuando ad aggiornare lo status dell’utente, colpito su Facebook. Questo vuol dire che il link al video viene immediatamente postato sul suo profilo Facebook e fa da esca per gli altri iscritti a Facebook ignari della truffa.

Il video è quindi oggetto di spam in messaggi di chat personalizzati e inviti a eventi indirizzati a tutti gli amici e conoscenti dell’utente 'vittima'. “Cosa possiamo imparare da tutto questo? Una lezione semplice a mio avviso - spiega Rik Ferguson, Director Security Research Communication EMEA -, ovvero che se riceviamo un link inatteso, anche da persone a noi note, verifichiamo con il mittente prima di cliccare. Non si può mai sapere, potreste far loro un favore e far loro sapere che sono stati ingannati. Inoltre, non copiate mai nulla che non sia un URL all'interno della barra di indirizzo del browser”.

Facebook, tuttavia, non è l'unico mezzo usato dai criminali informatici, dato che Trend Micro si sono imbattuti in messaggi di spam che raccontano ai destinatari su un video che presumibilmente smentisce l'annuncio di Obama della morte di Bin Laden. L'URL incorporato nel messaggio di posta elettronica del campione è ora inaccessibile ma ci sono certamente in giro altre varianti dello stesso messaggio. Questi possono portare sia al download di malware o a siti di phishing.

Iscriviti a:

Commenti (Atom)