Il noto gruppo di cyber spionaggio Stealth Falcon ha adottato una nuova backdoor sfruttando il servizio di Trasferimento Intelligente in Background di Windows (BITS), utilizzato tipicamente per scaricare gli aggiornamenti di sistema, nei suoi attacchi spyware in corso contro giornalisti, attivisti e dissidenti in Medio Oriente. Secondo i ricercatori di ESET, gli aggressori stanno sfruttando la funzione di "notifica" BITS in Microsoft Windows. La funzionalità consente agli aggressori di creare un'attività ricorrente per scaricare e installare malware, anche dopo l'estrazione del malware originale. La backdoor riesce a passare inosservata ai firewall e software di sicurezza.

Per proteggersi dalle minacce è utile informarsi sui rischi che si corrono e possedere nozioni di base sulle misure d'adottare.

Visualizzazione post con etichetta Eset. Mostra tutti i post

Visualizzazione post con etichetta Eset. Mostra tutti i post

ESET, backdoor elude software di sicurezza: sfrutta BITS di Windows

Il noto gruppo di cyber spionaggio Stealth Falcon ha adottato una nuova backdoor sfruttando il servizio di Trasferimento Intelligente in Background di Windows (BITS), utilizzato tipicamente per scaricare gli aggiornamenti di sistema, nei suoi attacchi spyware in corso contro giornalisti, attivisti e dissidenti in Medio Oriente. Secondo i ricercatori di ESET, gli aggressori stanno sfruttando la funzione di "notifica" BITS in Microsoft Windows. La funzionalità consente agli aggressori di creare un'attività ricorrente per scaricare e installare malware, anche dopo l'estrazione del malware originale. La backdoor riesce a passare inosservata ai firewall e software di sicurezza.

ESET, frodi sui Mondiali di calcio in Russia: come evitare un autogol

Uno dei metodi più comuni è quello di diffondere su larga scala delle presunte promozioni che coinvolgono “beni” legati alla manifestazione come biglietti economici, pacchetti di ospitalità comprensivi di biglietti, alloggi, lotterie, voli per le città che ospitano le partite. Il Mondiale di calcio 2018 si disputerà in Russia da giovedì 14 giugno a domenica 15 luglio. Le migliori 32 Nazionali del Pianeta si affronteranno per la conquista del titolo iridato. Si tratta dell’edizione numero 21 dei Campionati Mondiali di calcio, l’undicesima che si tiene in Europa, organizzata dalla FIFA che l’ha assegnata per la prima volta alla Russia nel 2010. Ecco i consigli degli esperti di ESET per evitare tranelli.

Etichette:

Adobe Flash Player,

Calcio,

Consigli sicurezza,

Eset,

Fake player,

Frodi Online,

Google,

Hacking,

Http,

Https,

Malware,

Phishing,

Seo,

Spam,

Sponsorship,

SSL VPN,

Streaming,

Truffe online,

Url,

Wi-Fi

ESET, trojan Submelius attacca Google Chrome: rilasciato update 60

Gli utenti in diversi paesi dell'Europa centrale e del Sud America che guardano video online sono colpiti da un trojan che reindirizza gli spettatori ad un nuovo URL con contenuti dannosi. Il reindirizzamento, spiega ESET, avviene quando le potenziali vittime tentano di visualizzare il video. In quel momento si apre una nuova finestra che chiede di scaricare un'estensione dal negozio online di Google. E la finestra dannosa non si fermerà fino a quando la vittima non cede. Si chiama Chromex.Submelius il malware che reindirizza il browser dell'utente verso un indirizzo specifico con contenuti dannosi, veicolato principalmente attraverso Google Chrome, attualmente uno dei browser più utilizzati al mondo.

Microsoft Patch day gennaio: 9 aggiornamenti risolvono 25 problemi

Come parte del suo Patch Day di gennaio, Microsoft ha rilasciato 9 bollettini di sicurezza, sei dei quali classificati con livello di gravità Critico e i restanti Importante, per affrontare 25 vulnerabilità in Windows, Internet Explorer, Office, Silverlight, Edge browser, Visual Basic ed Exchange server. I problemi critici si trovano in Windows, Office, Edge browser, Internet Explorer, Silverlight e Visual Basic. Le altre vulnerabilità permettono a un utente malintenzionato di accedere al sistema elevando i suoi diritti. Un altro difetto consente di effettuare attacchi di spoofing agli utenti di Exchange. Il primo Patch Tuesday del 2016 comprende anche gli ultimi aggiornamenti per le versioni precedenti di IE e Windows 8.

Giubileo a prova di hacker: da ESET un decalogo per navigare sicuri

Il Giubileo della Misericordia è a prova di hacker con i consigli di ESET®. Il primo gennaio 2016 Papa Francesco ha aperto la Porta Santa della quarta e ultima basilica papale, Santa Maria Maggiore. L’8 dicembre 2015 è stata aperta quella di San Pietro, il 13 dicembre a San Giovanni e a San Paolo. Secondo il Censis*, saranno trentatrè milioni i visitatori che arriveranno a Roma nel corso dell’Anno Santo (erano stati 25 milioni per il Grande Giubileo del 2000). Si tratta di uno straordinario flusso di turisti e pellegrini provenienti da tutto il mondo, che faranno un ampio utilizzo dei propri computer e dispositivi mobili nei luoghi di pellegrinaggio, negli hotel e nei principali punti di interesse della città.

Etichette:

Autenticazione a due fattori,

Censis,

Consigli sicurezza,

Do not track,

Eset,

Giubileo,

Home banking,

Https,

Man in the middle,

Navigazione mobile,

Navigazione Web,

SSL,

SSL VPN,

TLS,

Tor,

Wi-Fi,

Wireless

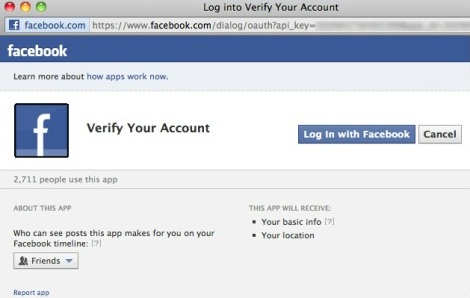

ESET online scanner antivirus free disponibile per gli utenti Facebook

Facebook ha stretto una nuova partnership con la nota azienda antivirus ESET, conosciuta a tutti per essere la produttrice del potente NOD32, al fine di offrire agli utenti la possibilità di eseguire la scansione dei loro computer per individuare e rimuovere il malware direttamente dall'interno del sito di social network. Facebook ha integrato la tecnologia di ESET nel suo sistema di rilevazione abusi e prevenzione in modo che agli utenti verrà richiesto di eseguire free ESET Online Scanner quando il sistema antispam del social network individua attività sospette sui loro account o computer, come la pubblicazione di link malevoli via feed di notizie e messaggi.

ESET/ minacce nel 2013: malware mobile, botnet e attacchi contro cloud

ESET, il leader mondiale nella protezione proattiva digitale con un track record di 25 anni di sviluppo di premiata tecnologia, ha pubblicato la sua revisione annuale delle tendenze delle minacce dell'anno passato e compilato le previsioni per il 2013. Secondo il nuovo rapporto, il Threatscape del 2013 vedrà una crescita significativa dei malware mobile e le sue varianti, la propagazione del malware in aumento attraverso siti web e il continuo aumento di botnet e attacchi sulla nuvola con conseguente perdita di informazioni.

Nell'ultimo anno, si è registrato un notevole aumento del malware mobile. I dispositivi in esecuzione sulla piattaforma Android ™ hanno attirato l'attenzione dei programmatori malintenzionati che hanno assunto un interesse immediato per il targeting di questo mercato dinamico e in crescita. Secondo la società di ricerche di mercato IDC, nel corso del primo trimestre del 2012, Google ha registrato anno su anno la crescita del 145 per cento nelle spedizioni del suo sistema operativo Android per smartphone.*

Sulla base della combinazione di una maggiore quota di mercato, utilizzo di modelli in continua evoluzione, e l'attuale elevato livello di programmi maligni destinati a dispositivi mobili, ESET prevede una crescita esponenziale del malware mobile nel 2013. La società ritiene inoltre che i malware diventano più complessi, ampliando così la gamma di azioni pericolose che possono essere eseguite su un dispositivo infetto.

Il numero di famiglie di malware che prendono di mira la piattaforma Android (codici maligni che sono abbastanza diversi per avere una classificazione unica) è passato da 52 famiglie, nel novembre del 2011 a 56 famiglie di oggi. Anche se questa cifra non è aumentata in modo drammatico nel corso del 2012, mostra che il numero di firme e varianti continua a crescere. Indipendentemente dal numero di famiglie di malware, ESET si aspetta che il numero di minacce finalizzate alla piattaforma Android continuino a crescere, più o meno allo stesso modo in cui accade con sistema operativo Windows ®.

ESET classifica i comportamenti delle famiglie e delle azioni dannosi (payload) effettuate da malware su dispositivi basati su Android nel modo seguente: il furto di informazioni (spyware), distribuzione di numeri SMS a pagamento, e la trasformazione di macchine in zombie (reclutamento botnet). La maggior parte di queste famiglie di malware sono destinate a sottoscrivere la vittima a numeri di messaggistica a pagamento. Tuttavia, ci sono le minacce più gravi che possono trasformare questi dispositivi in zombie.

Questo accade quando i criminali informatici accedono ai dispositivi di installare in remoto altri codici maligni, rubare dati particolarmente desiderabili, e modificare i parametri di configurazione. Il numero di varianti di malware per la piattaforma Android è aumentato anche nel 2012. Una variante è una versione modificata di un programma specifico e notoriamente dannoso. E' importante notare che per ogni nuova variante principale che emerge, il team di ricerca ESET aggiunge un suffisso in ordine alfabetico che cambia man mano che aumenta la quantità.

Nel 2013, ESET si aspetta anche di vedere un cambiamento nel modo in cui i criminali informatici propagano codice dannoso. La propagazione del malware a mezzo di dispositivi di memorizzazione rimovibili sta diminuendo in favore dell'uso di un intermediario per attrarre nuove vittime. Attualmente, l'intermediario preferito è un server Web che è stata compromesso da un terzo, al fine di ospitare minacce informatiche. I criminali informatici invieranno collegamenti ipertestuali via e-mail per guidare l'utente al malware in questione.

Questi stessi server compromessi memorizzano le informazioni rubate, al fine di evitare di coinvolgere personal computer, che possono essere meglio protetti e in cui la rilevazione e la pulizia di malware può causare ai criminali la perdita dei loro dati rubati. Dal 2010, i criminali informatici utilizzano malware progettato per rubare informazioni e generare entrate sono sempre più numerosi ed i loro attacchi più aggressivi.

Nel corso del 2011, c'è stato un notevole aumento del numero di botnet, e quest'anno i numeri hanno continuato ad aumentare costantemente a livello globale. Non vi è alcun dubbio che il worm Dorkbot è una delle minacce più prolifiche, in grado di trasformare il computer della vittima in uno zombie. L'archiviazione in the cloud è un'altra tendenza che è cresciuta nel 2012.

Secondo un comunicato stampa di giugno, nel 2012, Gartner ritiene che l'adozione di tablet e smatphone dotati di fotocamera guiderà le esigenze di storage dei consumatori. ** Anche se questa tecnologia rende più facile alle persone di accedere alle informazioni da praticamente qualsiasi dispositivo con accesso a Internet, rende anche tali dispositivi più suscettibili ad essere oggetto di attacchi informatici, che possono compromettere la sicurezza dei dati e causare fughe di informazioni.

Secondo un comunicato stampa di giugno, nel 2012, Gartner ritiene che l'adozione di tablet e smatphone dotati di fotocamera guiderà le esigenze di storage dei consumatori. ** Anche se questa tecnologia rende più facile alle persone di accedere alle informazioni da praticamente qualsiasi dispositivo con accesso a Internet, rende anche tali dispositivi più suscettibili ad essere oggetto di attacchi informatici, che possono compromettere la sicurezza dei dati e causare fughe di informazioni.

Quest'anno ci sono stati una serie di attacchi informatici più importanti, tra cui il servizio cloud-based di stoccaggio Dropbox ™ in cui gli hacker hanno avuto accesso alcuni account con le credenziali di accesso rubate. Anche se questo non è stato un fallimento del servizio Dropbox ™ stesso, l'incidente ha spinto l'azienda a migliorare la sua sicurezza. Anche altre società sono state colpite da incidenti con perdita di informazioni nel corso del 2012 incluse LinkedIn ™, Yahoo! ™ e Formspring ™.

Aocietà di carte di credito mainstream come Visa ® e MasterCard ® hanno dovuto emettere avvisi quando un sistema di elaborazione dei pagamenti ha subito la perdita di informazioni. Questo evento ha interessato un totale di 56.455 account di entrambe le aziende, di cui 876 sono stati utilizzati per commettere qualche tipo di frode. Per ulteriori informazioni, scaricare il rapporto completo elaborato dal gruppo di ricerca a ESET Trends for 2013: Astounding growth of mobile malware.

Informazioni su ESET

ESET è in prima linea per l'innovazione della sicurezza, offrendo una protezione affidabile per rendere Internet più sicuro ad aziende e consumatori. IDC ha riconosciuto ESET come tra i primi cinque fornitori di protezione anti-malware e una delle aziende in più rapida crescita nella sua categoria. Fiducia da milioni di utenti in tutto il mondo, ESET è una delle soluzioni di sicurezza più consigliate in tutto il mondo.

ESET NOD32 Antivirus raggiunge costantemente i più alti riconoscimenti in tutti i tipi di test comparativi, e alimenta il rilevamento di virus e di spyware in ESET Smart Security, ESET Cybersecurity per Mac, ESET Endpoint Security e ESET endpoint Antivirus. ESET ha quartier generale a Bratislava (Slovacchia), con i centri regionali di distribuzione a San Diego (Stati Uniti), Buenos Aires (Argentina), e Singapore, con sede a Sao Paulo (Brasile) e Praga (Repubblica Ceca).

ESET ha centri di ricerca di malware a Bratislava, San Diego, Buenos Aires, Singapore, Praga, Košice (Slovacchia), Cracovia (Polonia), Montreal (Canada), Mosca (Russia), e una vasta rete di partner per 180 paesi. Per ulteriori informazioni, visitare il sito http://www.eset.com/us o chiamare il numero +1 (619) 876-5400.

* Comunicato stampa IDC, "Android e iOS-Powered Smartphone espandere la propria quota di mercato nel primo trimestre, secondo IDC," 24 mag 2012. ** Comunicato stampa Gartner, "Gartner dice che i consumatori memorizzeranno più di un terzo del loro contenuto digitale nel Cloud entro il 2016," 25 giugno 2012.

Il logo ESET, e il marchio sono marchi registrati di ESET, spol. s r.o. o ESET Nord America. Tutti gli altri marchi sono di proprietà dei rispettivi proprietari.

© 2013 ESET Nord America. Tutti i diritti riservati.

Fonte: ESET

ESET NOD32 Antivirus raggiunge costantemente i più alti riconoscimenti in tutti i tipi di test comparativi, e alimenta il rilevamento di virus e di spyware in ESET Smart Security, ESET Cybersecurity per Mac, ESET Endpoint Security e ESET endpoint Antivirus. ESET ha quartier generale a Bratislava (Slovacchia), con i centri regionali di distribuzione a San Diego (Stati Uniti), Buenos Aires (Argentina), e Singapore, con sede a Sao Paulo (Brasile) e Praga (Repubblica Ceca).

ESET ha centri di ricerca di malware a Bratislava, San Diego, Buenos Aires, Singapore, Praga, Košice (Slovacchia), Cracovia (Polonia), Montreal (Canada), Mosca (Russia), e una vasta rete di partner per 180 paesi. Per ulteriori informazioni, visitare il sito http://www.eset.com/us o chiamare il numero +1 (619) 876-5400.

* Comunicato stampa IDC, "Android e iOS-Powered Smartphone espandere la propria quota di mercato nel primo trimestre, secondo IDC," 24 mag 2012. ** Comunicato stampa Gartner, "Gartner dice che i consumatori memorizzeranno più di un terzo del loro contenuto digitale nel Cloud entro il 2016," 25 giugno 2012.

Il logo ESET, e il marchio sono marchi registrati di ESET, spol. s r.o. o ESET Nord America. Tutti gli altri marchi sono di proprietà dei rispettivi proprietari.

© 2013 ESET Nord America. Tutti i diritti riservati.

Fonte: ESET

Etichette:

Android,

Android malware,

Botnet,

Carte di credito,

Cloud Security,

Cybercrimine,

Data breach,

Eset,

Google,

In The Cloud,

Linkedln,

Malware,

Malware mobile,

Report Security,

Smartphone,

Sms premium,

Spyware,

Windows

Facebook Timeline, Eset Nod32 spiega come tutelare identità e privacy

Ormai la nuova visualizzazione Timeline del profilo di Facebook, è una realtà per quasi la totalità degli utenti. Ma con l’introduzione della configurazione Diario di Facebook non tutti si sono accorti dei nuovi potenziali pericoli in agguato per la privacy personale. La Timeline è un servizio creato da Facebook con lo scopo di ordinare i post e le interazioni dei singoli utenti lungo un asse temporale, che rende molto più facile scattare un’istantanea digitale completa della storia recente di ciascuno, nel bene e nel male.

Di fronte a questi nuovi rischi, gli esperti internazionali ESET NOD32 - uno dei grandi produttori mondiali di software per la sicurezza su Internet - richiamano l’attenzione sugli accorgimenti necessari per tutelare la propria identità, utilizzando al meglio le opzioni privacy del Diario.

Il primo passo è scegliere quali informazioni rendere pubbliche. Ad esempio, una notte brava può essere il genere di cosa che dovrebbe essere condivisa solo con pochi amici e certamente non con l’estesa e incontrollabile lista di “Amici degli Amici”.

Un solido principio di sicurezza è sempre quello di scegliere di default una condivisione mirata e personalizzata. Per reimpostare le opzioni di privacy sul nuovo Diario basta andare nel menù a discesa, in alto a destra nella homepage o seguire le indicazioni descritte nel link www.facebook.com/help/timeline/privacy. E' possibile controllare quali sezioni del nostro Diario sono visibili agli utenti tramite lo strumento di selezione del pubblico, ma anche la pagina Impostazioni sulla privacy offre controlli generali per gestire i restanti elementi della nostra privacy su Facebook.

La visibilità delle storie sul Diario

La visibilità delle storie sul Diario

Facendo clic sulla sezione Chi può vedere le storie sul mio diario?, l’utente potrà decidere quali informazioni condividere e con quali contatti; la Timeline consente di creare liste ristrette di amici, a cui rendere visibili le singole informazioni. L’utente potrà poi decidere se non condividerle affatto (“solo tu”), se condividerle con gli “Amici”, o se escludere determinate persone o gruppi, attraverso combinazioni personalizzate, in cui le preferenze possono essere più dettagliate.

È utile ricordare che si può sempre ampliare la condivisione delle informazioni, mentre è difficile restringerla: basta considerare il caso di una foto sconveniente che si intende rendere visibile solo agli amici intimi, mentre può essere accidentalmente condivisa con il gruppo sbagliato di contatti e con i loro rispettivi amici. A quel punto è quasi impossibile impedire che la foto si diffonda in maniera incontrollata. Per questo è buona regola limitare la pubblicazione alle immagini innocue, che - se arrivano per errore ad un pubblico più ampio - non causano danni.

Esistono poi alcuni sistemi di controllo per impedire di mostrare sul nostro Diario i post in cui i nostri amici ci taggano, il che può essere utile se gli amici si fanno prendere la mano nel condividere contenuti non lusinghieri o potenzialmente visibili a quei gruppi con i quali si è scelto di non condividere determinate informazioni. Un potenziale datore di lavoro potrebbe infatti trarre conclusioni affrettate in base ad un’istantanea impropria postata dal nostro migliore amico, secondo la massima “un uomo si conosce dalle compagnie che frequenta”.

D’altra parte si può sempre utilizzare l’opzione “segnala la notizia”, se qualche amico esagera, postando contenuti inaccettabili, che violano le condizioni d’uso di Facebook. La Dichiarazione dei diritti e delle responsabilità (DDR) è stata estratta dai Principi di Facebook e regola la relazione con gli utenti e con chiunque interagisca con Facebook. Come spiega Facebook, l'utilizzo o l'accesso al social network comporta l'accettazione della Dichiarazione, che potrà essere aggiornata di tanto in tanto.

Chi può vedere cosa c’è sul tuo Diario?

Anche la privacy delle informazioni personali (es. città di nascita e compleanno) può essere impostata direttamente o attraverso l’icona “selezione del pubblico”, che consente di selezionare le opzioni di visibilità dei singoli dati sul nostro profilo. È buona norma consentire solo agli amici di scrivere sul nostro Diario, prevenendo potenziali problemi di privacy, se il pubblico diventa più ampio, in particolar modo quando non si presta speciale attenzione al numero di amici che i nostri amici stanno collezionando sui loro profili.

Ricordate che quando pubblicate qualcosa sul diario di un amico, gli altri possono visualizzare il post in base alle impostazioni di privacy che il vostro amico ha selezionato. Se desiderate scrivere qualcosa in privato, non pubblicatela in bacheca. Inoltre si può anche scegliere l’opzione di vedere in anteprima i post che gli amici intendono pubblicare sulla nostra Timeline (attraverso l’aggiunta del tag) accedendo alla sezione “Diario e aggiunta di tag” e modificando le relative impostazioni. Ciò consentirà di ricevere la notifica del post in attesa e di decidere se approvarne la pubblicazione o meno.

Il Registro Attività

E’ un ottimo strumento per dare un’occhiata veloce ai contenuti pubblicati fin dal momento della propria iscrizione a Facebook. Si possono rivedere tutti i post giorno per giorno e andare istantaneamente indietro negli anni e scoprire se si è dimenticato qualcosa o se si vuole restringere/allargare la condivisione di determinate notizie. Accanto a ogni notizia nel registro delle attività, potrete vedere due menu a discesa. Il primo menu consente di regolare la privacy per i vostri post o mostra l'impostazione della privacy se si tratta di una storia (ad esempio un tag) creata da un amico.

Il secondo menu a discesa consente invece di controllare la visibilità della notizia sul vostro Diario e offre la possibilità di nascondere, consentire o mettere in evidenza la notizia stessa sulla vostra Timeline. Inoltre, avete la possibilità di eliminare in maniera permanente qualsiasi elemento da voi pubblicato su Facebook. Per alcune notizie, ad esempio i post generati da applicazioni, potete segnalare il post come spam, disattivare la pubblicazione dall'applicazione o rimuovere del tutto l'applicazione dal vostro Diario.

Live Grid® è il sistema di raccolta informazioni sui malware basato sulla tecnologia Cloud di ESET, che utilizza i dati provenienti dagli utenti delle soluzioni ESET di tutto il mondo. Il continuo flusso di informazioni garantisce agli specialisti del Laboratorio Malware di ESET una visione precisa e in tempo reale della natura e degli scopi delle infiltrazioni su scala globale. L’attenta analisi delle minacce, delle fonti di attacco e dei pattern consente a ESET di ottimizzare gli aggiornamenti delle firme antivirali e dell’algoritmo euristico per proteggere i propri utenti dalle minacce di domani. Per maggiori informazioni su NOD32 di ESET: www.nod32.it.

Worm su Skype blocca il PC e ruba dati di accesso a Facebook e Twitter

Skype, la nota piattaforma di comunicazione VoIP su Internet, viene utilizzata dagli hacker per distribuire un "worm" che infetta i PC Windows. I ricercatori di sicurezza hanno rilevato una nuova campagna di malware che tenta di infettare gli utenti Skype, inviando loro dei link fraudolenti ai contatti nella loro rubrica. L'attacco di social-engineering, che è stato in primo luogo segnalato Venerdì, da GFI Labs, tenta di installare una variante del worm Win32/Dorkbot che prima minacciava gli utenti di Facebook e Twitter. Dorkbot è stata scoperta la prima volta nel 2011 e viene utilizzata principalmente per rubare informazioni, permettendo agli aggressori di mettere le mani sulle credenziali di vari social.

Etichette:

Attacchi Spam,

Backdoor,

Botnet,

Eset,

Exploit,

Facebook,

Facebook Worm,

Gfi Labs,

Ransomware,

Scam,

Skype,

Skype worm,

Sophos,

Trend Micro,

Trojan,

Twitter,

Twitter worm,

Virus,

Windows,

Worm

ESET: malware colpisce file AutoCAD, disponibile tool pulizia gratuito

ESET, azienda leader nella protezione proattiva celebra quest'anno i 25 anni della sua tecnologia di quest'anno, ha scoperto un worm che colpisce i disegni creati con il software AutoCAD per computer-aided design (CAD). Recentemente il worm, ACAD / Medre.A, ha mostrato un grande picco in Perù con ESET LiveGrid ® (un sistema cloud-based di raccolta di malware che utilizza i dati degli utenti ESET in tutto il mondo). Si ipotizza che il malware possa diffondersi a livello globale, diventando una seria minaccia sia per le istituzioni pubbliche che per il settore privato.

La ricerca ESET mostra che il worm ruba i file e li invia agli account di posta elettronica che si trovano in Cina. ESET ha lavorato con Chinese ISP Tencent, Chinese National Computer Virus Emergency Response Center and Autodesk, il creatore di AutoCAD, per fermare la trasmissione di questi file. ESET conferma che decine di migliaia di disegni di AutoCAD, principalmente da parte di utenti in Perù, sono state persi al momento della scoperta. ESET ha fatto un cleaner stand-alone gratuito disponibile a ESET.com.

"Dopo alcune configurazioni, ACAD / Medre.A invia disegni AutoCAD aperti via e-mail ad un destinatario con un account di posta elettronica presso il provider internet cinese 163.com. Si cercherà di farlo usando altri 22 account al 163.com e 21 account a qq.com, un altro provider internet cinese", ha detto Righard Zwienenberg, ricercatore senior ESET.

"ACAD / Medre.A rappresenta un grave caso di sospetto spionaggio industriale. Ogni nuovo progetto viene inviato automaticamente al gestore di questo malware. Inutile dire che questo può costare al legittimo proprietario della proprietà intellettuale un sacco di soldi appena i criminali informatici hanno accesso ai disegni, anche prima di andare in produzione. Essi possono anche avere il coraggio di applicare dei brevetti sul prodotto prima che l'inventore abbia depositato presso l'ufficio brevetti", aggiunge Zwienenberg.

Per frenare la trasmissione del virus, ESET ha lavorato con Tencent, proprietario del dominio qq.com. ESET ha anche stabilito il contatto con Autodesk. Grazie ad una rapida azione coordinata, gli account utilizzati per l'inoltro delle e-mail con i disegni trafugati sono stati bloccati, impedendo così ulteriori perdite di informazioni. I gruppi di ricerca ESET in tutto il mondo hanno osservato un piccolo numero di infezioni in altri paesi latino-americani insieme al Perù.

Inoltre, l'elevato numero di infezioni osservate in Perù potrebbe anche essere spiegato dal fatto che il malware camuffato da file di AutoCAD possono essere stati distribuiti alle aziende che stavano conducendo affari con i servizi pubblici in Perù. I ricercatori ESET hanno rilevato che il più alto numero di infezioni si è riscontrato in aziende che lavorano con la pubblica amministrazione peruviana, che potrebbe essere il principale bersaglio dei creatori di ACAD/Medre.A. ESET è in contatto con le autorità locali per bonificare il sito interessato.

"Se c'è una cosa che risulta evidente da questo pezzo di malware è il sospetto di spionaggio industriale e che aprirsi alle altre parti per prevenire ulteriori danni funziona davvero. Senza l'aiuto di Autodesk, Tencent e Chinese National Computer Virus Emergency Response Center, che ha contribuito in ESET alla rimozione dei dropsite e fornitura di catene, sarebbe stato relativamente facile solo pulire i sistemi già colpiti, ma i sistemi che non sarebbero stati puliti avrebbero potuto continuare a perdere i loro progetti ", dichiara Juraj Pastora, Chief Research Officer ESET.

Per ulteriori informazioni su ACAD / Medre.A worm, visitare il sito ESET Blog Threat Center. ESET cleaner stand-alone gratuito è disponibile all'indirizzo: http://download.eset.com/special/EACADMedreCleaner.exe.

A proposito di ESET

ESET è all'avanguardia nell'innovazione della sicurezza, offrendo una protezione affidabile per rendere Internet più sicuro per aziende e consumatori. IDC ha riconosciuto ESET come un venditore top five della protezione anti-malware e una delle aziende in più rapida crescita nella sua categoria. Scelto da milioni di utenti in tutto il mondo, ESET è una delle soluzioni di sicurezza più consigliate in tutto il mondo.

ESET NOD32 Antivirus raggiunge sempre i più alti riconoscimenti in tutti i tipi di test comparativi, e il potere della rilevazione di virus e spyware in ESET Smart Security ed ESET Cybersecurity per Mac. Venduto in oltre 180 paesi, il quartier generale globale di ESET è a Bratislava, in Slovacchia, con sede di distribuzione per il Nord America a San Diego, California. ESET ha uffici anche a Buenos Aires, Praga, Cracovia e Singapore ed è rappresentato da una vasta rete di partner globale. Per ulteriori informazioni, visitare http://www.eset.com/us o chiamare il numero +1 (619) 876-5400.

© 2012 ESET del Nord America. Tutti i diritti riservati. Marchi di fabbrica usati nel presente documento sono marchi o marchi registrati di ESET spol. s ro o ESET del Nord America. Tutti gli altri nomi e marchi sono marchi registrati delle rispettive società.

Falsi avvisi e app Facebook su Sopa Act avvisano disattivazione account

Gli esperti di Eset, la società produttrice del noto software antivirus per sistemi Windows e Mac hanno individuato un nuovo scam che ha come target gli utenti di Facebook. La truffa viene veicolata attraverso false e-mail di notifica, come per il sistema adottato qualche giorno fa dai truffatori e che ha come oggetto false richieste d'amicizia, ma in questo caso si richiede la verifica dell'account Faceboook. Secondo lo scam, infatti, tutti i profili dovranno essere verificati per evitare la disattivazione in relazione alla Stop Online Piracy Act (Sopa Act), la proposta di legge presentata dal deputato repubblicano Lamar S. Smith, che permetterebbe ai titolari di copyright statunitensi di agire direttamente per impedire la diffusione di contenuti protetti.

In verità, come spiega Cameron Camp, ricercatore di Eset, non ha molto senso la truffa in quanto non si capisce il collegamento tra la proposta di legge e la verifica degli account. Si noti inoltre che l'add-on NoScript di Firefox attivato sul sistema dal ricercatore ha catturato 13 diversi script che cercano di essere eseguiti quando la pagina Web viene caricata.

A quanto pare però vengono utilizzati anche altri metodi per diffondere lo scam, come ad esempio un'applicazione individuata dagli esperti di Sophos. Nella pagina truffa esterna che ripropone la grafica di Facebook si legge: "Warning : Announcement from Facebook Verification Team: All Profiles must be verified before 15th June 2012 to avoid Scams under SOPA and PIPA Act. The unverified accounts will be terminated. Verify your Account by steps below". Se si fa clic sul link "Verify My Account Now" si aprirà la pagina di dialogo dell'applicazione scam.

Quindi, se siete aduti nella trappola, rimuovete i messaggi dalla vostra timeline, revocate i diritti di pubblicazione dell'applicazione collegandovi alla pagine delle App su Facebook http://www.facebook.com/settings/?tab=applications e possibilmente segnalatela come spam.

"Si dovrebbe sempre essere molto attenti, ovviamente, prima di permettere alle applicazioni di leggere e scrivere sul vsotro profilo Facebook. E questa volta non fa eccezione. Chiaramente le applicazioni rogue come questa potrebbero essere utilizzate per scavare le informazioni personali o diffondere spam e truffe attraverso la rete sociale", commenta Graham Cluley senior Tecnlogy di Sophos. Sembra che attingendo al grande bacino di oltre 900 milioni di utenti Facebook sia la strategia preferita tra gli spammer e queste truffe non fanno eccezione. Il problema è che l'utente medio in realtà non ha un chiaro senso delle truffe su Facebook e a tal proposito il social network ha creato una nuova pagina per educare gli utenti ad individuare e proteggersi dalle truffe su Facebook.

Iscriviti a:

Commenti (Atom)