Intel® Security ha rilasciato il report "McAfee Labs: Previsioni sulle minacce del 2016", che indica quali saranno i principali sviluppi nel panorama delle minacce informatiche nel 2016 e ne prevede gli sviluppi fino al 2020, anticipando anche quale sarà la probabile risposta dei vendor di soluzioni per la sicurezza IT. Raccogliendo le opinioni e le riflessioni di ventuno esperti di Intel Security, il report esamina le implicazioni di tendenza a breve e lungo termine nel mondo della criminalità informatica e prevede quale sarà il comportamento delle organizzazioni che hanno necessità di stare al passo con le opportunità di business e la tecnologia, e dei criminali informatici che le prendono di mira.

Per proteggersi dalle minacce è utile informarsi sui rischi che si corrono e possedere nozioni di base sulle misure d'adottare.

Visualizzazione post con etichetta Rootkit. Mostra tutti i post

Visualizzazione post con etichetta Rootkit. Mostra tutti i post

McAfee Labs: nel 2016 ransomware in crescita e attacchi a wearable

Intel® Security ha rilasciato il report "McAfee Labs: Previsioni sulle minacce del 2016", che indica quali saranno i principali sviluppi nel panorama delle minacce informatiche nel 2016 e ne prevede gli sviluppi fino al 2020, anticipando anche quale sarà la probabile risposta dei vendor di soluzioni per la sicurezza IT. Raccogliendo le opinioni e le riflessioni di ventuno esperti di Intel Security, il report esamina le implicazioni di tendenza a breve e lungo termine nel mondo della criminalità informatica e prevede quale sarà il comportamento delle organizzazioni che hanno necessità di stare al passo con le opportunità di business e la tecnologia, e dei criminali informatici che le prendono di mira.

Etichette:

Aziende,

Bios,

Exploit,

Hardware,

In The Cloud,

Intel Security,

Mbr,

McAfee Labs,

Previsioni sicurezza,

Ransomware,

Report,

Rootkit,

Sandbox,

Sistemi operativi,

Usb,

Wearable,

Wi-Fi

G Data scopre rootkit Uroburos, un nuovo software spia dalla Russia

Funzionari di intelligence occidentali ritengono che il malware, noto come Turla, è collegato allo stesso software utilizzato per lanciare una grande violazione contro l'esercito americano scoperta 6 anni fa. Gli esperti di sicurezza di G DATA hanno scoperto e analizzato una minaccia altamente sofisticata e complessa, il cui obiettivo è quello di rubare informazioni estremamente sensibili e segrete da reti ad alto potenziale, come agenzie governative, agenzie di intelligence o di rilevanti dimensioni. Il rootkit denominato "Uroburos" opera autonomamente e si diffonde ad altri computer di reti infetti. Anche i computer che non dipendono direttamente da Internet vengono attaccati da questo parassita.

Kaspersky Lab, anello di cybercrime attacca società di gaming per anni

Il team di esperti di Kaspersky Lab ha pubblicato un report dettagliato che analizza la campagna di spionaggio informatico condotta dall'organizzazione criminale nota come "Winnti". Secondo il report di Kaspersky Lab, il gruppo Winnti attacca le aziende del settore del gaming online dal 2009 ed è ancora attivo. Gli obiettivi del gruppo sono i certificati digitali creati dai produttori di software legittimi e il furto della proprietà intellettuale, incluso il codice sorgente dei progetti per i giochi online. Il primo incidente risale all’autunno del 2011, quando un trojan venne rilevato su un numero di computer di utenti localizzati in tutto il mondo.

Crisis: virus per Windows, Mac e smartphone che registra le conversazioni

Crisis, noto anche come Morcut, è un rootkit che infetta macchine sia Windows che Mac OS X utilizzando un falso programma di installazione di Adobe Flash Player. Scoperto nel mese di luglio da Symantec, Kaspersky ha poi riferito che arriva sul computer infetto tramite un file JAR utilizzando tecniche di ingegneria sociale. Nell'esempio portato da Sergey Golovanov di Kaspersky, il trojan Mac viene chiamato Backdoor.OSX.Morcut e viene distribuito per mezzo di un file JAR con il nome AdobeFlashPlayer.jar e firmato da VeriSign Inc.

Se l'utente consente l'esecuzione del file JAR, viene creato il file eseguibile payload.exe in una cartella temporanea e lo avvia. Tuttavia, è ora venuto alla luce che il malware può essere diffuso in quattro ambienti diversi, tra cui le macchine virtuali. Il trojan Crisis ha come obiettivi utenti Windows e Mac OS X ed è in grado di registrare le conversazioni di MSN Messenger, Skype, acquisire il traffico di messaggistica istantanea e tracciare i siti web visitati in Firefox o Safari e gli Url dei browser.

Si sviluppa attraverso attacchi di ingegneria sociale, ovvero cerca di ingannare gli utenti nell'eseguire l'applet Java dell'installer Flash di Adobe, rilevando il sistema operativo, ed eseguendo il programma trojan di installazione adeguato attraverso un file JAR. File exe aprono una backdoor che compromettere il computer. In origine, si è creduto che il malware potesse diffondersi solo su questi due sistemi operativi. Tuttavia, Symantec ha rilevato una serie di ulteriori mezzi di replica, come unità disco rimovibili, macchine virtuali e Windows Phone.

Un metodo è la possibilità di copiare se stesso e creare un file autorun.inf su un'unità disco rimovibile, un altro è quello di insinuarsi su una macchina virtuale VMware, e il modo finale è far cadere i moduli su un dispositivo Windows Mobile. Questo malware per la prima volta prende di mira le macchine virtuali, ma Symantec insiste sul fatto che questo non è dovuta a falle di sicurezza o vulnerabilità del software VMware sfruttate in sé, piuttosto il trojan Crisis sfrutta la forma di VM, che non è altro uno o più file sul disco di una macchina host.

Anche se la macchina virtuale non è in esecuzione, i file possono ancora essere montati o manipolati da codice dannoso. Takashi Katsuki scrive sul blog ufficiale di Symantec: "La minaccia ricerca l'immagine di una macchina virtuale VMware sul computer infetto e, se trova un immagine, la monta e poi si copia sulla stessa utilizzando uno strumento di VMware Player. Questo può essere il primo malware che tenta di diffondersi su una virtual machine". Symantec rileva il file JAR come Trojan.Maljava, la minaccia per Mac come OSX.Crisis, e la minaccia di Windows come W32.Crisis.

Crisis può anche attivare la webcam integrata e microfono per guardare e ascoltare, scattare screenshot istantanei di Safari e Firefox, registrare i tasti premuti, e rubare i contatti dalla rubrica della macchina. Tuttavia, vi è una buona notizia per gli utenti di dispositivi iOS e Android. Dato che usano il Remote Application Programming Interface (RAPI), questi sistemi non sono tenuti in ostaggio dalle vulnerabilità come i modelli di telefoni Windows.

"Questa variante Crisis non fa altro che, quando è eseguita su un sistema Windows, verranno montate tutte quelle immagini di unità virtuali che avete creato e poi farà una copia di quel sistema operativo all'interno del vostro sistema operativo. E' come se fosse un disco fisico come una chiavetta USB, e il malware si copia sul disco. Così, quando un utente infetto tenta di accedere a quelle immagini ancora una volta, il malware spierà senza che l'utente ne sia a conoscenza", scrive Lysa Myers sul blog di Intego.

Secondo Intego, che ha pubblicato una prima analisi Martedì a cui hanno fatto seguito ulteriori informazioni, il codice di Crisis si collega ad un software di una ditta italiana che vende un kit di strumenti di spionaggio per 245.000 dollari all'intelligence nazionale e alle forze dell'ordine. Intego ha definito Crisis come "una minaccia molto avanzata e completamente funzionale", in parte a causa del collegamento col codice del malware di origine con il software commerciale di spionaggio.

Come scrive Computer World, in una brochure di marketing [download PDF] della società italiana Hacking Team, il Remote Control System (RCS) viene descritto come "La suite di hacking per l'intercettazione del governo", che il software viene utilizzato in tutto il mondo, e si vanta che il software in grado di monitorare centinaia di migliaia di computer infetti o smartphone alla volta. Il software RCS è commercializzato dall'impresa italiana ed "è una soluzione progettata per eludere la crittografia per mezzo di un agent direttamente installato sul dispositivo per il monitoraggio".

Guarda caso, questa è una buona definizione di "malware", ed in particolare di rootkit. Se questa teoria è corretta, Crisis diventa dunque molto più pericoloso di Gauss, Mahdi, Stuxnet, Flame o Shamoon, il malware che sovrascrive il Master Boot Record. Perché mentre questi ultimi sembrano mirare al Medio Oriente, mentre Crisis non avrebbe un target geografico specifico. Il consiglio è quello di non installare il Flash Player mediante siti diversi da quello ufficiale di Adobe e di mantenere il software antivirus aggiornato alle ultime definizioni.

Etichette:

Adobe,

Adobe Flash Player,

Android malware,

Backdoor,

Cyber spionaggio,

Intego,

iOS,

Kaspersky Lab,

Mac OS X,

Rootkit,

Symantec,

Trojan,

Trojan Mac,

Virtual machine,

Virus,

Windows,

Windows Phone

Kaspersky Security Scan, nuovo strumento gratuito di rimozione malware

Kaspersky Lab lancia Kaspersky Security Scan, il nuovo strumento per verificare lo stato di sicurezza del proprio PC. Kaspersky Security Scan è la soluzione ideale per gli utenti che non utilizzano nessuna soluzione anti-virus o che non sono soddisfatti del proprio software di sicurezza. Kaspersky Security Scan è semplice da installare e rimuovere e non interferisce con le altre soluzioni antivirus. Kaspersky Security Scan offre una soluzione semplice e gratuita per rilevare virus o minacce potenzialmente nascosti nel PC e ottenere informazioni sullo stato di sicurezza del sistema.

Una ricerca condotta a livello mondiale da Harris Interactive a marzo 2012 rivela che almeno il 15% degli utenti che hanno un PC basato su Windows non utilizza alcuna protezione antivirus. Allo stesso tempo però, il 60% degli utenti è preoccupato della sicurezza dei propri dati personali e l’80% ha avuto problemi di sicurezza almeno una volta nella propria vita. Nonostante l'aumento dei dispositivi mobile connessi ad Internet, come smartphone e tablet, il PC è ancora il dispositivo digitale più diffuso tra la maggior parte dei consumatori che viene utilizzato per navigare sul Web e memorizzare dati personali.

Nikolay Grebennikov, Chief Technology Officer di Kaspersky Lab, ha dichiarato: “Il personal computer, sia esso desktop o notebook, è ancora il dispositivo più utilizzato dai consumatori per le comunicazioni. E’ quindi allarmante che milioni di PC non abbiano installato un software di protezione. Kaspersky Security Scan è la soluzione perfetta per ogni dispositivo perché verifica il livello di sicurezza dei PC, aggiorna l’utente su eventuali minacce e aiuta a trovare in tempo reale la soluzione di protezione Kaspersky Lab più adatta”.

Facile da installare e compatibile con le altre soluzioni di sicurezza

Kaspersky Security Scan non appesantisce il sistema, è ottimizzato per un'installazione rapida senza ulteriori richieste e senza bisogno di riavviare il dispositivo ed è compatibile con le altre soluzioni di sicurezza. Subito dopo l'installazione, Kaspersky Security Scan effettua una verifica del sistema e la scansione dei programmi nocivi, verifica le impostazioni di protezione di Windows e le vulnerabilità nei programmi più utilizzati. La scansione del sistema viene eseguita di default tre volte a settimana, due volte in modalità background, anche se queste impostazioni possono essere modificate dall'utente.

È inoltre possibile scegliere se effettuare una scansione rapida o completa del sistema. Dopo la scansione, l'utente riceve un report completo in cui vengono visualizzate tutte le minacce alla sicurezza nelle diverse categorie. Kaspersky Lab fornisce inoltre all’utente consigli sulla migliore soluzione di protezione come Kaspersky Anti-Virus, Kaspersky Internet Security o Kaspersky Pure. Kaspersky Security Scan è in grado di rilevare la maggior parte dei programmi nocivi ma non è stato progettato per fornire una protezione completa del sistema o per rilevare malware complessi quali rootkit e bootkit.

Secondo una recente ricerca condotta a livello globale, il 60% degli utenti preferisce utilizzare soluzioni di sicurezza gratuite. Queste soluzioni, però, non garantiscono un livello di protezione ottimale. Secondo una recente valutazione del laboratorio indipendente AV-Test.org, i software antivirus gratuiti più diffusi non sono in grado di rilevare la maggior parte dei malware nocivi presenti in rete. Per gli utenti che utilizzano i prodotti gratuiti, Kaspersky Security Scan può diventare uno strumento prezioso per verificare periodicamente lo stato di sicurezza del proprio sistema e confrontare le capacità di protezione dei software.

Kaspersky Security Scan utilizza le più recenti tecnologie Kaspersky Lab, insieme alle informazioni in tempo reale dei server di Kaspersky Lab nel cloud, per assicurare l'individuazione nel computer di nuovi virus e minacce. Per scaricare e installare Kaspersky Security Scan bastano in genere pochi minuti, e non si devono temere conflitti con il firewall o i prodotti antivirus di terze parti eventualmente installati nel computer. Anche se è già attivo un software antivirus, Kaspersky Security Scan permette di rilevare la presenza di importanti problemi di sicurezza. Per ulteriori informazioni http://www.kaspersky.com/it/security-scan.

Kaspersky Security Scan è facile da usare grazie all'interfaccia semplice e intuitiva. Dopo l'installazione, i database di virus e vulnerabilità utilizzati da Kaspersky Security vengono aggiornati quotidianamente. Inoltre, al rilascio di un aggiornamento viene visualizzato un avviso che propone di installare la nuova versione del prodotto. L'installazione degli aggiornamenti è semplice e veloce. Kaspersky Security Scan è disponibile per il download gratuito sul sito ufficiale di Kaspersky Lab http://www.kaspersky.com/it/virusscanner.

Informazioni su Kaspersky Lab

Kaspersky Lab è la più grande azienda privata del mondo che produce e commercializza soluzioni di sicurezza endpoint. L’azienda si posiziona tra i primi quattro vendor al mondo in questo mercato*. Nel corso dei suoi 15 anni di storia, Kaspersky Lab è stata un pioniere nella sicurezza IT, offrendo al mercato soluzioni di sicurezza IT per la protezione di utenti finali, Piccole e Medie Imprese e grandi aziende. Kaspersky Lab opera in 200 paesi e protegge oltre 300 milioni di clienti in tutto il mondo. Per ulteriori informazioni: www.kaspersky.com/it.

Report McAfee 1° trimestre 2012, crescita malware su tutte le piattaforme

McAfee ha rilasciato il Report McAfee sulle minacce: primo trimestre 2012, che rivela una crescita del malware relativamente a tutte le piattaforme. Il report indica inoltre che nel primo trimestre, le minacce malware indirizzate ai PC hanno raggiunto i massimi livelli degli ultimi quattro anni, e che sono cresciute anche quelle rivolte alla piattaforma Android. Anche li malware verso i Mac è aumentato, lasciando presupporre che il malware totale potrebbe raggiungere i 100 milioni entro l'anno.

"Nel primo trimestre del 2012, abbiamo già individuato 8 milioni di nuovi campioni unici di malware, che dimostra come gli autori di malware stiano continuando incessantemente a sviluppare nuove minacce," ha dichiarato Vincent Weafer, senior vice president di McAfee Labs. "Le competenze e le tecniche che sono state perfezionate sui PC vengono ora estese ad altre piattaforme, come quelle mobile e Mac, e via via che queste piattaforme si diffonderanno negli ambienti domestici ed aziendali, cresceranno di pari passo gli attacchi, motivo per cui tutti gli utenti, a prescindere dalle piattaforme utilizzate, dovrebbero prendere precauzioni per la sicurezza dei dispositivi e la navigazione sicura".

Impennata del malware mobile

Il malware diretto ai dispositivi mobili ha visto una significativa crescita durante il primo trimestre di quest’anno, con un numero cumulativo di esemplari di malware mobile raccolti pari a 8.000. Questo significativo aumento si deve in parte anche ai progressi nella rilevazione e catalogazione dei campioni di malware mobile da parte di McAfee Labs.

Una delle principali motivazioni che sta alla base della diffusione di malware sulla piattaforma Android si conferma l’intento di ottenere dei guadagni, come ha recentemente dichiarato Carlos Castillo, ricercatore McAfee Labs, in un post pubblicato sul blog McAfee. A fine trimestre sono stati raccolte e identificate fino a quasi 7000 minacce indirizzate verso Android, pari a un aumento di oltre il 1200% rispetto ai 600 campioni raccolti al termine del quarto trimestre 2011. La maggior parte di queste minacce provengono da app store di terze parti, e tipicamente non si trovano nello store ufficiale di Android.

Crescita delle minacce dirette a PC e Mac

Alla fine del 2011, McAfee Labs aveva raccolto più di 75 milioni di campioni di malware. Il primo trimestre 2012 ha registrato il maggior numero di malware indirizzati ai PC rilevati trimestralmente negli ultimi quattro anni. Questo aumento ha portato il totale a 83 milioni di esemplari unici di malware entro la fine del primo trimestre, rispetto ai 75 milioni di campioni registrati alla fine del 2011. Tale crescita è stata guidata da significativi aumenti di rootkit, una forma di malware nascosto, tra cui i password stealers, che hanno raggiunto circa 1 milione di nuovi esemplari registrati nel primo trimestre. In Q1, l’e-mail ha continuato ad essere uno strumento privilegiato per diffondere attacchi altamente mirati, e quasi tutti gli attacchi mirati di phishing sono iniziati con uno spear phishing contenuto in un messaggio di posta elettronica.

Mentre il Trojan Flashback ha iniziato a mietere danni tra gli utenti Apple Mac nel mese di marzo, il malware diretto alla piattaforma Mac stava già crescendo a ritmo costante. Nonostante l’aumento, il malware per Mac è ancora molto meno diffuso di quanto non lo sia il malware per PC, con circa 250 nuovi esemplari di malware per Mac, e circa 150 nuovi falsi anti-virus per Mac, nel primo trimestre.

Cala lo spam, crescono le botnet

I livelli di spam globale sono scesi a poco più di 1.000 miliardi di messaggi di spam al mese registrati entro la fine di marzo. Le diminuzioni sono state più significative in Brasile, Indonesia e Russia, mentre degli aumenti di spam sono stati segnalati in Cina, Germania, Polonia, Spagna e Regno Unito.

La crescita delle botnet nel primo trimestre è aumentata, raggiungendo un picco di quasi 5 milioni di infezioni. Colombia, Giappone, Polonia, Spagna e Stati Uniti sono state le aree con l'aumento più evidente di botnet, mentre Indonesia, Portogallo e Corea del Sud sono le regioni in cui è proseguita la tendenza al calo precedentemente registrata. La botnet più diffusa nel primo trimestre è stata Cutwail, con più di 2 milioni di nuove infezioni.

All’interno del report, McAfee inserisce un prospetto dei prezzi di una botnet venduta sul mercato nero. Citadel, una variante della botnet Zeus, con specializzazione in furto dei dati finanziari, ha un costo di 2.399 dollari più 125 dollari per l’"affitto" di un pannello di amministrazione e gestione della botnet, oltre a un extra di 395 dollari per gli aggiornamenti automatici per raggirare gli antivirus. Per Darkness, by SVAS/Noncenz, una botnet con specializzazione in attacchi Distributed Denial of Service, le opzioni vanno da 450 dollari per il pacchetto base a circa 1.000 dollari per le offerte più avanzate.

La principale fonte degli attacchi sono gli Stati Uniti

Una macchina compromessa viene spesso utilizzata come proxy per spam, botnet, denial of service, o attività dannose di altro tipo. Queste macchine possono essere situate in qualsiasi parte del mondo, ma nel primo trimestre di quest’anno, la maggior parte si è rivelata essere collocata negli Stati Uniti. Sulla base dei dati raccolti dalla Global Threat Intelligence di McAfee™, la maggior parte degli attacchi SQL-injection e XSS (cross-site scripting, attacchi indirizzati alle vulnerabilità dei siti web dinamici), sono partiti prevalentemente dagli Stati Uniti, dove è stato registrato anche il maggior numero di vittime di entrambi gli attacchi. Gli Stati Uniti attualmente ospitano la maggior parte dei server di controllo delle botnet, e la stragrande maggioranza dei nuovi siti web malevoli, con una media di 9.000 nuovi siti pericolosi registrati al giorno.

A proposito di McAfee

McAfee, società interamente controllata da Intel Corporation (NASDAQ:INTC), è la principale azienda focalizzata sulle tecnologie di sicurezza. L'azienda offre prodotti e servizi di sicurezza riconosciuti e proattivi che proteggono sistemi e reti in tutto il mondo, consentendo agli utenti di collegarsi a Internet, navigare ed effettuare acquisti sul web in modo sicuro. Supportata dal suo ineguagliato servizio di Global Threat intelligence, McAfee crea prodotti innovativi destinati a utenti consumer, aziende, pubblica amministrazione e service provider che necessitano di conformarsi alle normative, proteggere i dati, prevenire le interruzioni dell'attività, individuare le vulnerabilità e monitorare e migliorare costantemente la propria sicurezza. McAfee è impegnata senza sosta a ricercare nuovi modi per mantenere protetti i propri clienti. http://www.mcafee.com

Etichette:

Android malware,

Botnet,

DDos,

Java,

Malware Mac,

Malware mobile,

Malware Report,

McAfee,

Password stealer,

Report Security,

Report Spam,

Rootkit,

SQL Injection,

Symbian,

Trojan

Fake video attacco Usa: rootkit da aggiornamenti di stato su Facebook

Una nuova truffa Facebook sfrutta la curiosità degli utenti che vengono spinti a guardare un presunto video sugli Stati Uniti che attaccano l'Iran e l'Arabia Saudita, in una mossa che sarebbe l'inizio della Terza Guerra Mondiale. Forse, le recenti voci che darebbero Israele in procinto di attaccare militarmente l'Iran in primavera, hanno ispirato gli spammer che sperano così di essere maggiormente credibili. Inoltre viene usato un noto network d'informazione, riproponendo la grafica simile all'originale.

Ovviamente non si vedrà alcun video ma si riceveranno dei pericolsi virus, in particolare dei rootkit. I post individuati su Facebook recitano testualmente: "U.S. Attacks Iran and Saudia Arabia. F**k :-( [LINK] The Begin of World War 3?" ("Stati Uniti attaccano l'Iran e Arabia Saudita. F ** k :-( [LINK] L'inizio della 3 Guerra Mondiale?")

Se si visita il link di cui all'aggiornamento di status, si viene rimandati ad un falso sito CNN news che pretende di contenere il video del conflitto.

Tuttavia, cliccando sulla falsa miniatura del video nella pagina web, viene chiesto di installare un presunto aggiornamento di Adobe Flash Player.

"Naturalmente, non si tratta d'un aggiornamento vero e proprio di Flash, ma piuttosto di malware", spiega Graham Cluley, Senior Technology di Sophos. Ricordate, si deve sempre e solo scaricare un aggiornamento di Flash dal sito originale Adobe (www.get.adobe.com/flashplayer).

Il malware che Sophos ha aggiunto al rilevamento è il Troj / Rootkit-KK che rilascia un rootkit denominato Troj / Rootkit-JV sui computer Windows. Inoltre, Sophos rileva il comportamento del malware come HPsus / FakeAV-J. I rootkit possono essere nascosti nei computer e non venir rilevati dai programmi antivirus. L'obiettivo dei truffatori è quello di guidare più traffico verso determinati siti.

In questo modo il truffatore guadagna una commissione per ogni sondaggio completato, ogni prodotto acquistato, e / o ogni account compromesso. Al momento il sito non sembra raggiungibile. In questi casi bisogna eseguire la scansione del computer con un programma come Malwarebytes e assicurarsi di avere le ultime patch di sicurezza in vigore. Usate sempre la massima cautela, non cliccare su tutto ciò che i vostri amici condividono su Facebook. .

ZeroAccess: pericoloso rootkit inganna gli antivirus, tool di rimozione

Tra le infezioni più diffuse sotto Windows, le più pericolose tipologie di malware sono i rootkit. Si tratta di codici malevoli in grado di modificare il funzionamento del sistema operativo al fine di evitare l'individuazione da parte dei software di sicurezza, rimanendo nascosti al sistema operativo e agli utenti. Uno degli ultimi pericolosi rootkit scoperti in Rete si chiama ZeroAccess, malware che conquista il podio nella classifica delle minacce più avanzate degli ultimi anni, insieme ai famosi TDL, Rustock e Mebroot.

Molto diffuso nei canali illegali preposti alla diffusione di crack e programmi pirata, nonchè sui siti vietati ai minori, Zero Access, una volta eseguito bypassa i controlli dell'User Account Control (UAC) dei sistemi operativi Windows Vista e Seven e guadagna i privilegi di amministrazione, così da poter installare i propri driver direttamente nel kernel di Windows. Il trojan infetta casualmente uno dei driver del sistema operativo, sovrascrivendolo col proprio codice, in maniera da essere eseguito all'avvio di Windows senza aggiungere alcuna chiave specifica al registro di sistema. Memorizza poi i suoi dati in % SystemRoot% \ system32 \ config \ con un nome casuale.

Una volta che si avvia l'infezione, ZeroAccess crea un proprio spazio all'interno dell'hard disk, in cui il rootkit salva ulteriori componenti dell'infezione e una copia dei driver di sistema che è stato sovrascritto. Questa sorta di partizione viene crittografata in modo tale che un eventuale accesso in lettura dei dati da parte del software di sicurezza non possa fornire alcun risultato utile all'individuazione. I dati vengono dunque codificati e decodificati in tempo reale dal rootkit, così da avere accesso esclusivo alla partizione. Una delle caratteristiche di Zero Access è la singolare capacità di bloccare qualsiasi software antivirus che tenti l'analisi del sistema infetto.

Il rootkit crea infatti un falso file eseguibile che viene eseguito ed appena l'antivirus lo individua e tenta di bloccarlo viene a sua volta bloccato. La tecnica del rootkit è molto aggressiva ed è in grado di rendere inefficaci il 90% dei software di sicurezza. Per aver successo, l'attacco si svolge su due fronti: il primo avviene iniettando del codice nocivo all'interno del processo dell'antivirus, distruggendo il processo antivirus al suo interno. Il secondo attacco avviene modificando le regole ACL (Access Control Lists) di esecuzione del file relativo all'antivirus, bloccandone le successive esecuzioni.

Per evadere il controllo del firewall installato sul PC della vittima, ZeroAccess implementa la comunicazione con i propri server totalmente in kernel mode, comunicando quindi a bassissimo livello con i driver di Windows preposti al controllo del traffico Web. L'intera comunicazione è criptata con algoritmo RC4 che utilizza un sistema di generazione della password per scaricare eventuali aggiornamenti o ulteriori componenti del proprio codice, molto simile a quello utilizzato dai sistemi bancari per garantire le transazioni online.

La password viene generata in tempo reale basandosi sulla data e l'ora. Questo sistema rende difficile l'analisi delle società antivirus che tentino di analizzare cosa viene trasmesso tra rootkit e server remoto. Inoltre, l'ultima versione del rootkit individuata da Webroot, modifica la crittografia in modo che, mentre viene ancora utilizzato l'algoritmo RC4 come base, implementa la crittografia in modo diverso. Il rootkit genera ancora un RC4 S-Box con la chiave di crittografia recuperata dal sistema infetto, anche se genera poi un altro S-Box, i cui dati sono quelli del primo S-Box, ma invertiti.

ZeroAccess utilizzerà queste due keystream per crittografare e decrittografare i file di permutazione dei bytes. La cartella in cui il rootkit archivia i propri file si trova nel percorso: C: \ WINDOWS \ $ $ NtUninstallKBxxxxx, dove Xs rappresenta un numero univoco generato dalle caratteristiche del sistema infetto. Questo sistema è molto familiare, perché Windows disinstalla gli aggiornamenti per creare cartelle con questa stessa denominazione in ogni computer quando installa le patch.

Ogni volta che il rootkit deve leggere o scrivere all'interno di questa cartella, il disco I / O deve passare attraverso il dispositivo rootkit (con il nome di ACPI # PNP0303 # 2 & da1a3ff & 0), in modo che il driver in modalità kernel è in grado al volo di cifrare e decifrare. Tuttavia, nonostante tutti gli aggiornamenti, la logica di infezione rimane la stessa, il codice è stato modificato per aumentare il livello di complessità. Il driver del rootkit kernel mode aggancia l'oggetto Disk.sys DriverExtension in modo che dirotti LowerDeviceObject, consentendo di intercettare ogni pacchetto inviato dal driver di sistema Disk.sys ai dispositivi più bassi nello stack. Il rootkit utilizza questo filtro per nascondere il driver infetto.

Quando un software di sicurezza effettua una scansione del sistema, e cerca di aprire un handle per il falso processo, l'auto-difesa driver del rootkit ucciderà il programma di sicurezza, iniettando il payload con un codice che richiama l'ExitProcess () chiamata API. Poi, il rootkit rompe le impostazioni ACL del file in modo che il file non può essere più eseguito a meno che le impostazioni di default ACL vengano ripristinate. Nel precedente aggiornamento, ZeroAccess ha esteso questa efficace routine di difesa per monitorare l'accesso al suo dispositivo ACPI # PNP0303 # 2 & 0 & da1a3ff.

Se qualsiasi software tenta di aprire un handle per il dispositivo, senza specificare il percorso completo del contenuto (ad esempio, "ACPI # PNP0303 # 2 & da1a3ff & 0 \ L \ xxxxxxx"), il rootkit lo interpreta come un tentativo di analizzare il suo dispositivo e utilizzando lo stesso processo uccide il file. Questo nuovo approccio permette la diffusione del rootkit che è in grado di aggirare in modo efficace e disabilitare la maggior parte delle soluzioni di sicurezza.

ZeroAccess è sicuramente una delle più avanzate modalità kernel rootkit disponibile oggi. E' un'infezione particolarmente complessa anche perchè il team di sviluppo è sempre attivo ed è in grado di modificare il codice malware in tempi rapidissimi. Da inizio dell'anno è stato possibile verificare almeno 5 cambiamenti radicali nel codice del rootkit. Per difendersi dall'infezione ZeroAccess evitare di navigare in siti Web poco raccomandabili. Inoltre, nell'uso quotidiano del PC si consiglia l'utilizzo del sistema operativo tramite account limitato.

Infine, utilizzare un sistema antivirus che sia costantemente aggiornato. Qualora l'infezione di ZeroAccess fosse già attiva, si possono utilizzare degli strumenti anti-rootkit specializzati per rilevare e rimuovere ZeroAccess come, ad esempio, lo strumento messo a disposizione da Bitdefender. Occorre precisare che il programma funziona esclusiva,mente nei sistemi Windows a 32 bit, questo perchè l'infezione ZeroAccess colpisce esclusivamente i sistemi a 32 bit e non quelli a 64 bit. Dopo aver scaricato ed eseguito lo strumento, bisogna riavviate il PC per completare la procedura di disinfezione.

Falso aggiornamento flash player colpisce utenti Firefox e Chrome

I ricercatori di sicurezza GFI avvertono che i criminali informatici stanno spingendo i loro trojan attraverso click fraudolenti (click fraud) hanno adottato tecniche di distribuzione comunemente osservate negli schemi scareware. Prima di tutto, secondo gli esperti, sembra che l'obiettivo siano gli utenti di Chrome e Firefox in particolare, anche se non sono tra i primi browser che vengono sfruttati per distribuire questo tipo di malware con tali schemi. Il trojan, parte della famiglia 2GCash, è distribuito da un dominio resgistrato attraverso un libero provider di DNS dinamico. Il DNS Dinamico è una tecnologia che permette ad un DNS di essere sempre associato all'indirizzo IP di uno stesso host, anche se l'indirizzo viene modificato nel tempo.

I ricercatori di sicurezza ricercatori non parlano di come gli utenti finali finiscano su questa pagina, ma sono colpiti più probabilmente attraverso diversi redirect, possibilmente dopo aver cliccato su risultati di ricerca dannosi. Un aspetto interessante di questo attacco è che gli utenti di Internet Explorer vengo reindirizzati a usa.gov, un sito web legittimo, mentre le persone che utilizzano altri browser vengono serviti da file dannosi per il download. Per esempio, agli utenti di Google Chrome verrà richiesto di scaricare e installare un aggiornamento di Flash Player chiamato v11_flash_AV.exe, anche se il browser è dotato di un plug-in flash in bundle che viene aggiornato regolarmente.

Comportamento del file:

- Il processo è imballato e / o crittografato utilizzando un processo software di imballaggio

- Scrive la memoria virtuale per un altro processo (Processo Hijacking)

- Aggiunge un prodotto al registro di sistema

- Aggiunge una chiave del Registro di sistema (RunOnce) per avviare programmi in automatico all'avvio del sistema

- Aggiunge una chiave del Registro (RUN) per avviare programmi in automatico allo start up del sistema

- Questo processo crea altri processi su disco

- Termina Processi

- Può comunicare con altri sistemi informatici utilizzando i protocolli HTTP

- Esegue un processo

- Registra un file Dynamic Link Library

- Inietta codice in altri processi

- Esegue DNS per guardare l'IP e risolvere gli indirizzi URL

- Utilizza tecniche rootkit per nascondere la sua presenza, interrogazione o la rimozione

Nel frattempo, gli utenti di Firefox vedranno una nuova falsa pagina che sostiene allo stesso modo che Flash Player è obsoleto. Questa imita la pagina che appare normalmente dopo che Firefox è stato aggiornato ad una nuova versione e svolge effettivamente un controllo per vedere se i plug-in installati sono aggiornati. Tuttavia, nonostante l'avviso circa una vecchia versione di Flash Player, il file servito per il download è chiamato ff-update.exe. Nella finestra di download che verrà visualizzata automaticamente vi verrà chiesto di salvare il file. Se lo farete, allora avrete installato con successo il virus. Entrambi i file di installazione della variante stessa 2GCash, sono dei cavalli di Troia utilizzati per eseguire il click fraud e dirottare i risultati di ricerca degli utenti. In questo modo i cyber-criminali di monetizzano la loro creazione.

Tuttavia, il malware può anche agire come un downloader per ulteriori minacce, compresi gli exploit PDF e scareware. Un aspetto interessante delle varianti 2GCash più recenti è la loro capacità di individuare le macchine virtuali. Questo rende più difficile per i ricercatori la loro analisi perché la maggior parte di loro usa VM. "Tendono inoltre a ruotare quasi tutte le varianti da 6 a 12 ore come metodo per cercare di eludere il rilevamento", avvertono i ricercatori GFI di sicurezza.

Tra queste è stata individuata la VirTool.Win32.Obfuscator.hg, un programma offuscato che ha lo scopo di ostacolare le analisi o il rilevamento degli scanner anti-virus. Utilizzano comunemente una combinazione di metodi tra cui la cifratura, compressione, anti-debug e tecniche anti-emulazione. Queste tecniche di offuscamento vengono utilizzate su vari tipi di malware. Il malware che si trova "sotto" può avere virtualmente qualsiasi scopo. In natura, è stato osservato in uso sui membri delle famiglie Win32/Zbot e Win32/FakeRean. Adottare le seguenti misure per aiutare a prevenire l'infezione del computer:

- Attivare un firewall sul computer

- Ricevere gli ultimi aggiornamenti del computer per tutti i vostri software installati

- Utilizzare un software antivirus aggiornato

- Limitare i privilegi dell'utente del computer

- Fare attenzione quando si aprono gli allegati e di accettare trasferimenti di file

- Prestare attenzione quando si clicca su link a pagine web

- Evitare di scaricare software pirata

- Proteggersi contro gli attacchi di social engineering.

- Utilizzare password complesse.

Kaspersky: nuova variante rootkit TDSS da falso update del browser

I laboratori di Kaspersky Lab hanno individuato una seconda variante di propagazione del rootkit TDSS, anche noto come Alureon o TDL3. Questo malware si installa in maniera silenziosa nel sistema operativo e sfugge a molti controlli antivirus andando a modificare o rimpiazzare alcuni file critici dei sistemi Windows. La principale novità della nuova variante di TDSS consiste nell'individuazione dell'eventuale server DHCP impiegato all'interno della rete locale per l'assegnazione automatica degli indirizzi IP ai vari sistemi client di volta in volta connessi, secondo un post sul blog di Kaspersky.

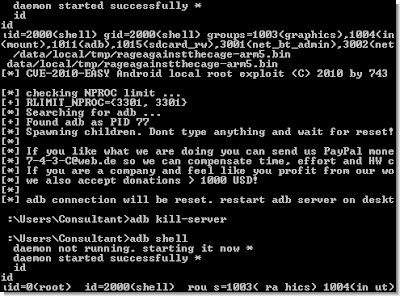

DroidDream: Google rimuove 50 applicazioni infette dall'Android Market

Più di 50 applicazioni su Google Android Market sono state scoperte essere infettate dal malware chiamato DroidDream che può compromettere i dati personali da parte di prende in consegna il dispositivo dell'utente, e sono state "sospese" dal negozio. Google ha rimosso le applicazioni dal mercato non appena è stato avvertito, ma non è chiaro se li abbia rimossi anche dai dispositivi su cui sono stati scaricati. Ben 200.000 dispositivi Android potrebbero essere stati infettati.

La rivelazione viene da Android police, un sito di notizie sul sistema operativo di Google, che le definisce come "la madre di tutti i malware Android" , notando che la sua analisi ha accertato che il malware "ruba quasi tutto il possibile:, ID modello, partner di prodotto (provider ?), lingua, nazione, e userID;. Inoltre esso ha la possibilità di scaricare altro codice. In altre parole, non c'è modo di sapere cosa l'applicazione fa dopo che è stata installata, e le possibilità sono quasi infinite".

Lookout, una società di sicurezza, nel suo blogpost elenca le 50 applicazioni risultate essere infette e dunque rubare anche i dati bancari eventualmente presenti. Dalle iniziali 21 si è però passati presto ad una cinquantina di applicazioni. Le applicazioni in esecuzione sugli smartphone Android sono diventate estremamente popolari e la sua piattaforma di distribuzione è diventata tra la più popolare e veloce al mondo.

La sua crescita è stata alimentata dal fatto che il software è concesso in licenza libera, e per gli sviluppatori non vi è alcun onere o verifiche delle applicazioni immesse in commercio - a differenza di Apple iPhone App Store, che controlla ogni app con una suite di test di idoneità prima permettere che vengano pubblicato sul suo negozio. Ciò ha portato il mercato a crescere rapidamente, ma rende anche situazioni come quella più recente - che non è il primo caso di malware presenti sul mercato - più difficili da evitare.

Il malware è stato scoperto da un utente Reddit, Lompolo, che ha notato che lo sviluppatore di una delle applicazioni malware aveva anche postato versioni pirata di applicazioni legittime, utilizzando il nome dello sviluppatore "Myournet". Ma anche i prodotti di altri due sviluppatori sono stati trovati comprendere DroidReam. Lompolo ha notato che "Myournet" aveva "preso 21 applicazioni popolari dal mercato libero, iniettato del root exploit [code] e ripubblicate". La cosa più preoccupante, il fatto che avevano visto tra 50.000 e 200.000 download in tutto in soli quattro giorni.

DroidDream contiene il codice "root" in grado di - assumere il controllo completo - del device di un utente e inviare informazioni dettagliate come il telefono IMEI (International Mobile Equipment Identity) e IMSI (International Mobile Subscriber Identity) numeri e li inviano ai server remoti. Ma come il team di Android police ha trovato, il codice può andare molto oltre e radicarsi attraverso un telefono cellulare. I dettagli di come funziona il codice radice sono disponibili qui.

Si noti che questo è un'attacco con "escalation dei privilegi" - una volta che si avvia l'applicazione utilizza il fatto che avrà i privilegi degli utenti e di saltar fuori dalla sua sandbox e radice del telefono. E 'un richiamo piuttosto brutale dato che l'apertura di Android è un punto di forza e, in momenti come questo, una debolezza - anche se una rapida azione di Google, in cui ha tirato via le applicazioni da Android Market entro soli cinque minuti dall'avviso, è piuttosto incoraggiante .

Sembra ormai probabile che la società di sicurezza inizieranno a competere per offrire prodotti antivirus e anti-malware per i dispositivi Android - che, data la sua rapida crescita, potrebbe rivelarsi una zona fertile per le loro vendite di PC. Google ha promesso l'arrivo di un tool per la scansione e la pulizia degli smartphone. Se avete scaricato una qualsiasi delle applicazioni di seguito, è necessario contattare la società telefonica.

Lista completa di applicazioni infette, pubblicata da "Myournet": • Falling Down • Super Guitar Solo • Super History Eraser • Photo Editor • Super Ringtone Maker • Super Sex Positions • Hot Sexy Video • Scacchi •下坠滚球_Falldown • • Sound Hilton Sex Screaming Girls Sexy giapponese • Caduta Dodge Ball • • Calcolatrice Scientifica Dice Roller •躲避弹球• Avanzata • Convertitore di valute App Uninstaller •几何战机_PewPew • Funny Paint • Spider Man •蜘蛛侠

Lista completa di applicazioni infette, pubblicata da "Kingmall2010": • Bowling Time • Advanced Barcode Scanner Supre • Bluetooth • Trasferimento Task Killer Pro Music Box • • Sexy Girls: Giapponese • Sexy Legs • Advanced File Manager • Magic Strobe Light •致命绝色美腿•墨水坦克Panzer Panic •裸奔先生Mr. Runner •软件强力卸载• Advanced App per SD • Super cronometro e timer • Avanzate Bussola Leveler • Migliore password sicura •掷骰子•多彩绘画

Lista completa di applicazioni infette con il nome dello sviluppatore "we20090202": • • • Finger Race Piano • Bubble Shoot • Advanced Sound Manager • Magic Hypnotic spirale Funny Face • • Daltonismo Test Tie • un Tie • Quick Notes • Basket Shot Ora • Rapido • Eliminazione di schede Omok Five in a Row • Super Sexy Suonerie •大家来找茬•桌上曲棍球•投篮高手

Falsa patch di Windows viene distribuita infetta

Il sito specializzato BitDefender ha lanciato l'allarme nei confronti di un falso aggiornamento di Windows messo in giro da pirati informatici, che invece di riparare falle nel software installa una porta per spam (messaggi di posta elettronica abusivi) e un Trojan downloader (virus che collega il computer a siti a pagamento). L'invito a installare il falso aggiornamento viene inviato per posta elettronica, con un messaggio cui sono allegati due link: chi incautamente li attiva, si trova il computer infettato.

Kaspersky Lab presenta il report malware di luglio 2010

Kaspersky Lab annuncia la pubblicazione del report mensile sui malware per luglio 2010. Il rapporto comprende due classifiche: la prima include i primi venti programmi più comunemente rilevati e bloccati sui computer degli utenti, mentre la seconda quelli che si incontrano più frequentemente su Internet. Il programma malware Worm.Win32.Autoit.xl (12^ posizione) è in sostanza costituito da uno script maligno elaborato in linguaggio AutoIt, preposto all'esecuzione di numerosi task dannosi per i computer degli utenti: disattivazione del firewall di Windows, applicazione di regole inibitorie, download ed installazione di ulteriori programmi maligni.

Jailbreaking all’iPhone: legale ma pericoloso per i pc

In seguito all'annuncio che negli Stati Uniti il jailbreaking dell’iPhone non è più illegale, una campagna di diffusione di malware ha preso il via, confermando che ai cybercriminali non manca mai l’immaginazione. L'Ufficio federale del diritto d'autore ha rivisto la legge sul copyright e proprietà intellettuale. Questo organismo, che dipende dalla biblioteca del Congresso, ha segnalato in un comunicato stampa che gli utenti di telefoni cellulari potranno disattivare le funzioni di sicurezza dei propri dispositivi, al fine di installare le loro applicazioni preferite, a patto che siano scaricate legalmente. Questa operazione è conosciuta sotto il nome di "jailbreaking" o "sblocco".

Una buona protezione da virus non deve essere costosa

Stanno fuori su internet in attesa: virus, worm, hacker e phisher. E in questi giorni, coloro che non riescono a proteggere i propri computer da questi attacchi, sono giustamente accusati di negligenza - soprattutto perché non hanno nemmeno bisogno di spendere soldi per ottenere una protezione decente. Anche così, però non tutti i software di protezione sono uguali. A volte si devono installare più programmi gratuiti per avere una ragionevole garanzia di protezione.

"È possibile ottenere un ragionevole livello di sicurezza con programmi liberi, "dice Matthais Gaertner dalla Agenzia federale tedesca per la Sicurezza nella Tecnologia dell'Informazione (BSI). Ciò è stato confermato da un recente test dal tedesco computer c't magazine. Quattro dei sei programmi gratuiti analizzati hanno fornito buoni risultati. Tutti gli scanner gratuiti sono in grado di rimuovere virus, trojan, rootkit e senza sforzo. "Uno dei due più grandi problemi con gli scanner antivirus gratis è l'intervallo di tempo, gonfiato artificialmente, dell'aggiornamento della firma virale. Gli aggiornamenti non vengono effettuati ogni due ore, ma solo una volta al giorno. L'altro è il " thoroughly underwhelming behaviour identification systems", cioè il comportamento dei sistemi di identificazione", spiega c't Christiane Ruetten editor.

Il primo svantaggio, l'aggiornamento ritardato delle firme, non è che un problema grave, dice l'esperto. Dopo tutto, l'identificazione delle firme dei virus, un po' come un'impronta digitale di software dannoso, è solo uno dei molti metodi con i quali viene rilevato il malware. "C'è anche l'approccio euristico, l'analisi statistica, e il riconoscimento del comportamento" Ruetten spiega. Il secondo inconveniente, la mancanza di sistemi di riconoscimento del comportamento, è un problema più grande. Questa funzionalità è uno dei pilastri principali per dare l'allarme se un programma agisce in modo sospetto. Ruetten raccomanda pertanto l'installazione di software libero extra, come Threatfire, per individuare comportamenti sospetti se il vostro programma antivirus gratuito scelto è privo di quella funzione.

Un altro fattore da considerare: le cosiddette infezioni drive-by. Questi arrivano quando il software dannoso viene involontariamente scaricato mentre si viaggia in internet. I programmi che controllano il flusso di dati sul Web sono Avast Free Antivirus e AVG Anti-Virus. Il più convincente della prova è stato effettivamente Avira AntiVir. Il programma si distingue per la sua velocità, mettendolo in condizioni di parità con il software Avast è particolarmente adatto per i laptop, che tendono ad avere un po' meno potenza rispetto ai pc desktop. Microsoft Security Essentials e Panda Cloud Antivirus si sono distinti anche per i tassi di identificazione particolarmente buoni. Il test c't inoltre ha ritenuto entrambi i programmi adatti a utenti inesperti, dal momento che alcune delle impostazioni sono già buone di default.

Un piccolo difetto associato ad alcuni scanner gratuiti sono le finestre pop-up, che favoriscono l'acquisto della versione completa. L'intensità degli annunci pubblicitari varia da programma a programma, nota Christiane Ruetten. Avast è il solo ad aver messo una quantità minore di annunci per la sua versione completa, per esempio, mentre Microsoft Security Essentials non pubblicizza nulla, poiché non vi è alcuna versione "completa" per l'aggiornamento. Avira presenta invece la finestra pubblicitaria ad ogni aggiornamento. Gli utenti di software antivirus libero devono anche considerare che gli strumenti aggiuntivi quali anti-spyware e firewall non sono sempre inclusi.

Fonte: http://www.earthtimes.org/

Tags: Antivirus, Relazioni, Virus, Spyware

"È possibile ottenere un ragionevole livello di sicurezza con programmi liberi, "dice Matthais Gaertner dalla Agenzia federale tedesca per la Sicurezza nella Tecnologia dell'Informazione (BSI). Ciò è stato confermato da un recente test dal tedesco computer c't magazine. Quattro dei sei programmi gratuiti analizzati hanno fornito buoni risultati. Tutti gli scanner gratuiti sono in grado di rimuovere virus, trojan, rootkit e senza sforzo. "Uno dei due più grandi problemi con gli scanner antivirus gratis è l'intervallo di tempo, gonfiato artificialmente, dell'aggiornamento della firma virale. Gli aggiornamenti non vengono effettuati ogni due ore, ma solo una volta al giorno. L'altro è il " thoroughly underwhelming behaviour identification systems", cioè il comportamento dei sistemi di identificazione", spiega c't Christiane Ruetten editor.

Il primo svantaggio, l'aggiornamento ritardato delle firme, non è che un problema grave, dice l'esperto. Dopo tutto, l'identificazione delle firme dei virus, un po' come un'impronta digitale di software dannoso, è solo uno dei molti metodi con i quali viene rilevato il malware. "C'è anche l'approccio euristico, l'analisi statistica, e il riconoscimento del comportamento" Ruetten spiega. Il secondo inconveniente, la mancanza di sistemi di riconoscimento del comportamento, è un problema più grande. Questa funzionalità è uno dei pilastri principali per dare l'allarme se un programma agisce in modo sospetto. Ruetten raccomanda pertanto l'installazione di software libero extra, come Threatfire, per individuare comportamenti sospetti se il vostro programma antivirus gratuito scelto è privo di quella funzione.

Un piccolo difetto associato ad alcuni scanner gratuiti sono le finestre pop-up, che favoriscono l'acquisto della versione completa. L'intensità degli annunci pubblicitari varia da programma a programma, nota Christiane Ruetten. Avast è il solo ad aver messo una quantità minore di annunci per la sua versione completa, per esempio, mentre Microsoft Security Essentials non pubblicizza nulla, poiché non vi è alcuna versione "completa" per l'aggiornamento. Avira presenta invece la finestra pubblicitaria ad ogni aggiornamento. Gli utenti di software antivirus libero devono anche considerare che gli strumenti aggiuntivi quali anti-spyware e firewall non sono sempre inclusi.

Fonte: http://www.earthtimes.org/

Rootkit eseguiti dai collegamenti .lnk nei sistemi Microsoft Windows

I ricercatori di VirusBlokAda, società bielorussa di sicurezza, hanno individuato da alcuni giorni una nuova, significativa minaccia all'integrità dei sistemi Windows. Dal comunicato di VirusBlokAda e successivo approfondimento emerge una nuova debolezza scoperta nei sistemi Windows che può essere sfruttata per compromettere un PC in modo quasi del tutto automatico. In sostanza vi sono in circolazione due malware, Trojan-Spy.0485 e Malware-Cryptor.Win32.Inject.gen.2, che fanno leva su un nuovo difetto nella gestione dei collegamenti di Windows (file con estensione .lnk) per eseguirsi automaticamente non appena la vittima apre la cartella nella quale i programmi sono memorizzati.

La vulnerabilità è sfruttata da chiavetta USB per lanciare i software malevoli in maniera pressochè automatica non appena il dispositivo venisse collegato al PC della vittima, senza bisogno di impiegare il file autorun.inf. Questo fa sì che il meccanismo possa funzionare anche su Windows 7: su tale piattaforma infatti, Microsoft ha disabilitato l'esecuzione automatica dei programmi da memoria USB proprio per contrastare questo tipo di abusi. «È sufficiente aprire un dispositivo di memorizzazione USB tramite Windows Explorer o un altro file manager in grado di visualizzare icone per infettare il sistema operativo e permettere l'esecuzione del malware», ha spiegato VirusBlokAda.

I malware in esame installano due driver malevoli, mrxnet.sys e mrxcls.sys. Il primo lavora come autista-filtro del file system e il secondo da iniettore di codice maligno. Entrambi i file sono posti in %SystemRoot%\System32\drivers. Una volta "dentro", tali software agiscono come un rootkit: alterano cioè le funzioni di visualizzazione della shell per rendere del tutto invisibili i file che costituiscono i virus veri e propri. Questi vengono rilevati da VirusBlokAda come Rootkit.TmpHider e SScope.Rookit.TmpHider.2.

Il risultato è che, impiegando un PC compromesso, non sembra esservi alcuna traccia di contaminazione nella memoria USB infetta. F-Secure ritiene che questo malware sia stato progettato per lo spionaggio industriale. Tramite il Security Advisory 2286198, Microsoft ha riconosciuto formalmente l'esistenza del difetto in questione. Il problema è presente sia nelle declinazioni a 32 bit (x86), sia quelle a 64 bit (x64).

Il colosso di Redmond sostiene che, al momento, siano stati segnalati solamente un numero limitato di attacchi portati verso bersagli ben precisi. Sono afflitti dal baco tutti i sistemi operativi ancora supportati: sia Windows XP, Windows Vista e Windows 7 (comprese quelle installazioni dotate della compilazione beta di SP1) per quanto riguarda la linea workstation, sia le rispettive controparti Windows Server 2003, Windows Server 2008 e Windows Server 2008 R2. Chester Wisniewski di Sophos ha realizzato un interessante video che mostra il funzionamento dell'aggressione: il risultato è l'installazione automatica del rootkit su Windows 7.

Un aspetto curioso della vicenda è costituito dalla firma digitale con la quale sono suggellati i driver del rootkit: il certificato appartiene infatti al colosso Realtek Semiconductor Corp., la stessa azienda che produce, fra le altre, anche la maggior parte delle schede audio integrate sulle schede madri in circolazione. In attesa di chiarimenti da parte della multinazionale, la spiegazione più plausibile è che i cracker siano riusciti a sottrarre la chiave privata di Realtek portando in precedenza un attacco mirato.

VirusBlokAda ha contattato sia Microsoft, sia Realtek da alcune settimane, ma non ha ancora ottenuto una replica. È comunque altamente probabile che entrambi i colossi abbiano già avviato le relative indagini. Il procedimento, con tutta probabilità, culminerà con la pubblicazione di una patch per Windows forse già anche contestualmente all'appuntamento di sicurezza mensile del prossimo 10 agosto. Attraverso il programma antirootkit Gmer è possibile visualizzare i processi coinvolti.

In attesa di un aggiornamento che possa risolvere la situazione in profondità, la raccomandazione è quella di mantenere sempre ben aggiornato l'antivirus. Stando alle testimonianze raccolte in rete, i principali produttori hanno hanno già pubblicato definizioni aggiornate per i propri prodotti in grado di bloccare i malware segnalati da VirusBlokAda. Microsoft consiglia di disabilitare completamente la visualizzazione delle icone associate ai collegamenti. Frattanto, è consigliabile anche evitare, per quanto possibile, di collegare al sistema memorie esterne di proprietà altrui. Chi invece temesse di essere già stato compromesso, può eseguire una scansione con un programma come Malwarebytes' Antimalware: il software è infatti già in grado di identificare e rimuovere il rootkit. Link: Megalab, Softpedia, F-Secure Pdf

Su Twitter i Mondiali di Calcio esca per molteplici cyber-attacks

I Mondiali di Calcio 2010 sono il primo grande evento sportivo dell'era dei social media, non sorprende dunque che i cybercriminali sfruttino la popolarità di questa manifestazione per provare a sottrarre ai tifosi informazioni personali e dati confidenziali. E anche i social network vengono utilizzati a questo scopo. Uno degli ultimi attacchi prende di mira, infatti, gli utenti di Twitter. I ricercatori Trend Micro hanno identificato alcuni programmi pericolosi che vengono distribuiti attraverso il noto sito di microblogging. Questo tipo di campagna di diffusione malware sfrutta eventi di grande richiamo per ingannare gli utenti e fare in modo che facciano click su link pericolosi presenti all'interno dei vari Tweet. In pratica viene inviato un Tweet che invita a cliccare su un link relativo ai Mondiali. Cliccando sul link gli utenti scaricano inconsapevolmente la copia di una backdoor (BKDR_BIFROSE.SMK) che collega a indirizzi IP dai quali un utente remoto può eseguire attività illecite sui PC colpiti: ad esempio l'invio e la ricezione di file, la registrazione dei tasti digitati (keylogging), la sottrazione di username e password. La backdoor ha anche funzioni di rootkit grazie alle quali riesce a nascondere i propri processi e file alle ignare vittime. Trend Micro ha scoperto anche due campagne di spam che sfruttano l’interesse per i Mondiali. Nel primo caso la mail di spam contiene un allegato .DOC che informa i destinatari di aver vinto un premio di 550.000 dollari messo in palio da un presunto nuovo concorso denominato“Final Draw” (“Estrazione finale”), realizzato con la partecipazione del Comitato Organizzatore FIFA. Per poter riscuotere il premio tuttavia, l'utente deve contattare direttamente il mittente usando i dati indicati nel messaggio email e fornire alcune informazioni di natura personale.

Un altro caso di spam è rappresentato da un'email scritta in modo non corretto abbinata a una lettera allegata in PDF altrettanto piena di errori, che richiede ai destinatari di fornire dati specifici in modo da consentire un trasferimento di denaro pari a 10,5 milioni di dollari. Accettando la proposta l'utente riceverebbe il 30% di tale somma. Si tratta di una tattica che ricorda quella utilizzata dalla truffa 419 o truffa nigeriana, che tenta di convincere gli utenti a inviare contanti promettendo un'enorme quantità di denaro in cambio della loro collaborazione. In questo caso le sfortunate vittime potrebbero venire allettate dalla opportunità di ricevere dei biglietti per assistere alle loro partite preferite. Il testo della lettera solitamente inizia presentando il mittente come appartenente a un'organizzazione teoricamente rispettabile. Prosegue supplicando aiuto. I messaggi di spam basati sull'evento dei Mondiali utilizzano la stessa tecnica promettendo al ricevente una somma di denaro. In queste due truffe relative ai Mondiali sudafricani non viene richiesto denaro contante in maniera diretta, ma solo di fornire informazioni o di mettersi in contatto con un presunto mittente e comunicare i propri dati personali che sono il vero obiettivo dei cyber criminali per commettere furti di identità e perpetrare frodi.

Una terza campagna di spam invia un allegato .PDF contenente dettagli riguardanti la presunta vincita a una lotteria, fornendo poi le indicazioni per comunicare i dati personali al contatto indicato nel messaggio prima di poter riscuotere il premio. In particolare, il nome del mittente di questo messaggio email - una certa Michelle Matins, Executive Vice President - è lo stesso di quello responsabile della truffa 419 o truffa nigeriana.

La piattaforma Trend Micro Smart Protection Network protegge gli utenti da questo tipo di attacchi bloccando lo spam attraverso un servizio di reputazione email prima che esso possa raggiungere le caselle di posta. Gli utenti devono prestare moltissima attenzione a questi tipi di attacchi o relative varianti soprattutto ora che i Mondiali sono iniziati.

Fonte: Trend Micro

Tags: Attacchi Hacker, Backdoor, Rootkit, Trend Micro, Twitter

Un altro caso di spam è rappresentato da un'email scritta in modo non corretto abbinata a una lettera allegata in PDF altrettanto piena di errori, che richiede ai destinatari di fornire dati specifici in modo da consentire un trasferimento di denaro pari a 10,5 milioni di dollari. Accettando la proposta l'utente riceverebbe il 30% di tale somma. Si tratta di una tattica che ricorda quella utilizzata dalla truffa 419 o truffa nigeriana, che tenta di convincere gli utenti a inviare contanti promettendo un'enorme quantità di denaro in cambio della loro collaborazione. In questo caso le sfortunate vittime potrebbero venire allettate dalla opportunità di ricevere dei biglietti per assistere alle loro partite preferite. Il testo della lettera solitamente inizia presentando il mittente come appartenente a un'organizzazione teoricamente rispettabile. Prosegue supplicando aiuto. I messaggi di spam basati sull'evento dei Mondiali utilizzano la stessa tecnica promettendo al ricevente una somma di denaro. In queste due truffe relative ai Mondiali sudafricani non viene richiesto denaro contante in maniera diretta, ma solo di fornire informazioni o di mettersi in contatto con un presunto mittente e comunicare i propri dati personali che sono il vero obiettivo dei cyber criminali per commettere furti di identità e perpetrare frodi.

Una terza campagna di spam invia un allegato .PDF contenente dettagli riguardanti la presunta vincita a una lotteria, fornendo poi le indicazioni per comunicare i dati personali al contatto indicato nel messaggio prima di poter riscuotere il premio. In particolare, il nome del mittente di questo messaggio email - una certa Michelle Matins, Executive Vice President - è lo stesso di quello responsabile della truffa 419 o truffa nigeriana.

La piattaforma Trend Micro Smart Protection Network protegge gli utenti da questo tipo di attacchi bloccando lo spam attraverso un servizio di reputazione email prima che esso possa raggiungere le caselle di posta. Gli utenti devono prestare moltissima attenzione a questi tipi di attacchi o relative varianti soprattutto ora che i Mondiali sono iniziati.

Fonte: Trend Micro

Tags: Attacchi Hacker, Backdoor, Rootkit, Trend Micro, Twitter

Iscriviti a:

Commenti (Atom)

+(1).jpg)